- •Защита информации в банковских системах лк1. Общие концепции платежной системы

- •Дебетовый расчет

- •Лк3. Межбанковские системы расчета в развитых странах

- •Лк4. Предпосылки создания системы электронных платежей

- •Структурная схема сэп

- •Лк6. Нсмэп

- •Лк7. Нсмэп

- •Лк8. Особенности зи в автоматизированных банковских системах (бс)

- •Лк9. Система swift

- •Лк 10. Технология передачи сообщений swift

- •Лк11. Защита информации в нсмэп

- •Iso 7498 – требования к сзи

- •Лк13. Протоколы защищенных электронных транзакций (set)

- •Дуальная подпись.

- •Лк14. Зи в системах клиент-банк

- •Внутриплатежная система банка

- •Лк15. Дистанционное банковское обслуживание

- •Состав подсистемы "Банк-Клиент"

- •Лк16. Схемы аутентификации

- •Требования стойкости схем аутентификации

- •Лк17. Схемы цп

- •Основные компоненты схемы цп

- •Разновидности схем цп

- •Центр доверия – знает все.

- •Арбитраж

Лк9. Система swift

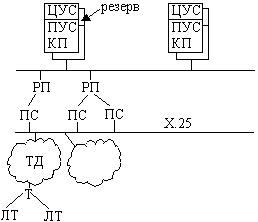

Структура системы swift.

Безопасность в системе swift.

Безопасность логического доступа к системе swift.

Узлы могут быть связаны между собой:

прямыми выделенными линиями;

линиями, которые коммутируются;

локальными сетями;

спутниковыми каналами связи.

ПУС – процессор управления системой;

КП – коммутационный процессор;

РП – региональный процессор;

ПС – процессор связи;

ЦУС – центр управления системой;

Функции ПУС:

разрешение открытия нового сеанса;

распространение нового ПО по системе;

контроль всех технических и программных средств;

сбор диагностической информации о неисправностях;

управление процессом восстановления после ошибок.

Функции КП:

передача сообщений (маршрутизация);

надежное сохранение двух копий обработанных сообщений;

создание отчетов;

сбор статистической информации;

формирование подтверждений о выполненных действиях.

Функции РП:

проверка входных сообщений и пересылка их в КП;

обработка протоколов прикладного уровня;

контроль и проверка номеров входящих сообщений;

(тарификация) проверка контрольных сумм;

формирование положительных и отрицательных подтверждений приема сообщений.

ПС – обеспечивают связь РП с другими узлами системы.

ТД – точка доступа.

Т – терминал.

ЛТ – логический терминал.

ТД:

процессор – управляет линиями пользователями;

порты для пользователя;

Существует 3 варианта подключения пользователей в сеть:

по выделенным линиям;

общие сети передачи данных;

линии, которые коммутируются.

Разделы безопасности в swift:

физическая безопасность;

безопасность логического доступа к системе;

безопасность сообщений;

безопасность обмена сообщениями "пользователь-пользователю".

Средства безопасности, которые обеспечиваются системой:

процедура входа в систему;

процедура выбора приложений;

нумерация сообщений;

проверка ошибок;

криптозащита;

контроль доступа к сообщениям в узлах системы;

Цели процедур login для пользователей:

определить логический путь для связи с системой;

ограничить доступ в систему;

аутентификация системы;

Основные действия системы во время процедуры login:

проверяется заголовок и текст сообщения;

проверяется правильность А-кода (МАС);

проверка номера сообщений от процедуры login;

ответ на запрос;

регистрация попытки доступа;

Цели операции Select:

аутентификация пользователя;

аутентификация системы;

Лк 10. Технология передачи сообщений swift

Технология передачи сообщений swift.

Обеспечение безопасности сообщений.

Безопасность обмена сообщениями "пользователь-пользователю".

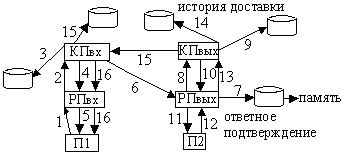

1 – П1 – отправляет сообщение, получив доступ;

2 – РП проверяет правильность заголовка, текста сообщения и номер сообщения, отправляет на КП;

3 – КП сохраняет сообщение;

4 – КП отправляет в РП подтверждение приема и сохранение сообщения;

5 – РП отправляет П1 подтверждение о приеме системой swift сообщения для доставки;

6 – КП отправляет сообщение в соответствующий РП;

7 – РП временно сохраняет сообщение;

8 – РП отправляет запрос на разрешение доставки сообщений;

9 – КП осуществляет проверку и запись параметров сообщений;

10 – ответ на запрос;

11 – сообщение доставляется конечному П2;

12 – П2 проверит достоверность сообщения и возвращает подтверждение приема сообщений;

13 – РП пакетных методом отправляет на КП историю доставки;

14 – КП сохраняет историю доставки;

15 – история отправляется и сохраняется на КПвх.

16 – в случае запроса П1, ему доставляется сообщение, подтверждающее доставку.

Задачи, решаемые системой обеспечения безопасности сообщений:

защита от потери, повреждения, ошибочной доставки или задержки доставки сообщений;

защита от ошибок при передаче сообщений;

обеспечение конфиденциальности;

Подсистема:

обеспечение безопасности передаче;

проверка сообщений;

обеспечение безопасности доставки (контрольная сумма и подтверждение доставки/недоставки);

Все линии передач выше РП шифруются (DES или 3DES), вычисляются контрольные суммы в узлах системы. Проверка сообщений осуществляется в РПвх.

Механизм проверки достоверности:

формирование ключа достоверности (3216-ричные символы);

формирование МАС-кода сообщений с использованием этого ключа.

Служба двухстороннего обмена ключами – цель: автоматизация процесса обмена ключами между пользователями. Используется интеллектуальные карточки, READERы.

Для работы службы в системе созданы Центр управления безопасностью и Центр сертификации ключей, основные функции которых распределение открытых ключей пользователей среди других пользователей.

Этапы формирования связи КД:

К1К2;

К1К2;

К1:КД –ключ достоверности.

![]() -

подписывается КД и шифруется

-

подписывается КД и шифруется

-------//--------- → К2