- •Раздел 1. Общая характеристика объекта.

- •Раздел 2. Техническое задание на создание информационной системы

- •2.1. Общие сведения.

- •2.2 Предложения по кодированию и классификации информации

- •Иерархическая система классификации

- •Фасетная система классификации

- •Дескрипторная система классификации

- •Классификационное кодирование

- •Регистрационное кодирование

- •Классификация информации по разным признакам

- •2.3. Рекомендации по обеспечению качества информации.

- •2.4. Предлагаемые меры по защите информации от несанкционированного доступа.

- •Раздел 3. Описание информационной системы.

- •Характеристика входной информации.

- •Описание справочной информации.

- •3.3. Связи между таблицами.

- •3.4. Характеристика выходной информации

- •Описание главной формы информационной системы.

- •Алгоритм работы системы и инструкции пользователю.

- •Приложение

- •Заключение

- •Курсовая работа по дисциплине: «Информационные технологии на транспорте»

- •Содержание:

- •Раздел 1. Общая характеристика объекта

- •Раздел 2. Техническое задание на создание информационной системы .

- •Раздел 3. Описание информационной системы

2.3. Рекомендации по обеспечению качества информации.

Качество информации в системах управления – совокупность свойств, обуславливающих пригодность данных для удовлетворения потребностей системы управления. Важнейшими свойствами информации, используемой в системах управления, являются:

Кумулятивность – полнота информации;

Достоверность – отсутствие скрытых ошибок;

Защищенность – невозможность несанкционированного доступа;

Оперативность – своевременность;

Гомоморфность – данные должны быть представлены в одном виде;

Идентичность – соответствие объектов на данный момент;

Конфиденциальность – секретность.

Основным программным методом контроля качества информации, используемой в системе управления, является:

Логический – смысловая проверка, т. е контроль по отклонениям, по заданной последовательности записей

Программный- используется в кнопке КОНТРОЛЬ ДОСТОВЕРНОСТИ.

2.4. Предлагаемые меры по защите информации от несанкционированного доступа.

Несанкционированный доступ – получение информации без разрешения ее владельца

Его виды:

Косвенный – подслушивающие устройства, дистанционные фотографии, радиоперехват и др.

Прямой – непосредственное хищение носителей данных, считывающие данные с диска, вход в систему под чужим паролем, маскировка запросов под системные запросы, заражение программными вирусами и т.д.

Защита наиболее уязвимой части информации производится следующими методами:

Процедурные – организационно – технические мероприятия – идентификация всех компьютеров и пользователей, установление регламента работы, конкретные базы данных и программы.

Программные – защита БД и прикладных программ от копирования, антивирусные программы, шифрование, резервирование информации

Защита БД паролем.

В информационной системе применяется, зашита паролем, и программный метод защиты.

База данных создавалась в системе СУБД ACCESS т.к она больше ориентирована на обычного пользователя, по сравнению, например, с СУБД FOXPRO, которая ориентирована на прикладного программиста. Выбор СУБД определяется уровнем сложности решаемых в составе АИС задач управления. Поэтому для данной курсовой работы оптимальна СУБД ACCESS.

Технические средства.

Система:

Microsoft Windows Vista версии 2009 года

Service Pack 3

Компьютер:

Asus Won 3056: 2600+1.84 ГГц, 1 Гб ОЗУ

Раздел 3. Описание информационной системы.

Характеристика входной информации.

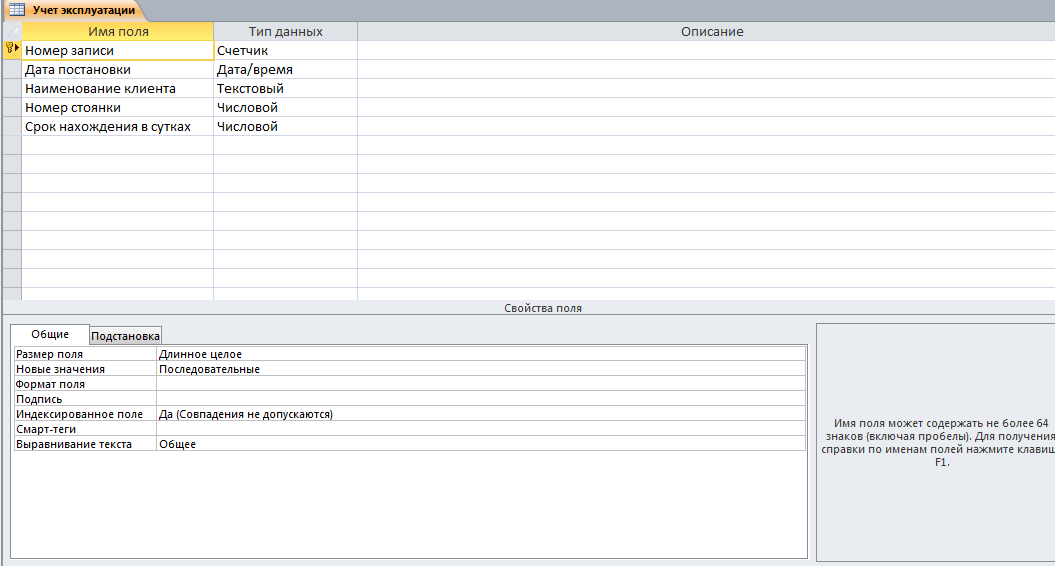

Табл. Учет эксплуатации

Данные для полей наименование клиента и номер стоянки заполняются из таблицы клиенты и автостоянки.

Описание справочной информации.

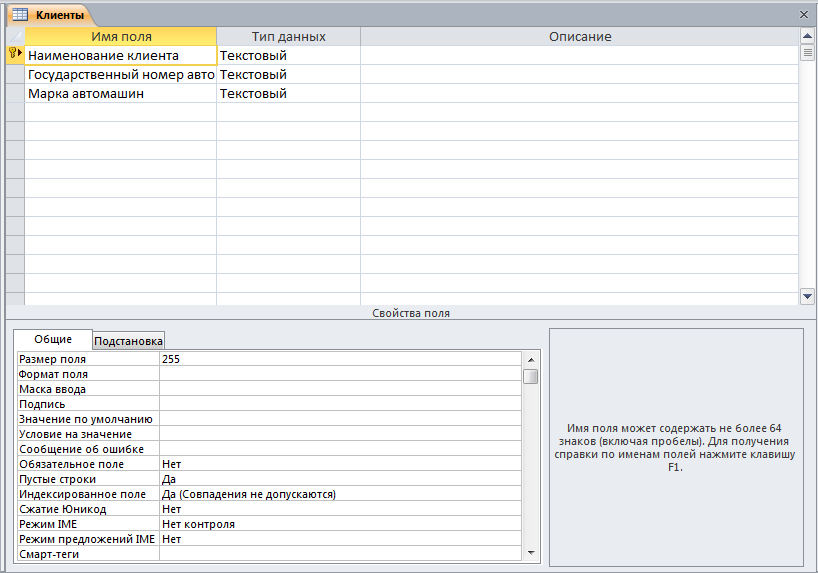

Табл. Клиенты

За ввод и корректировку данных в эту таблицу отвечает охранник.

Таблица содержит информацию по названиям наименованию клиента, номера и марки автомашины.

Ключевое поле – наименование клиента.

Табл. Автостоянки

За ввод данных в данную таблицу бухгалтер.

Таблица содержит информацию о номере и адресе автостоянки, цену и себестоимость содержания.