- •Оглавление

- •Билет 1

- •1. Определение операционной системы (ос). Место ос в программном обеспечении вычислительных систем. Эволюция ос. Особенности современного этапа развития ос.

- •2. Основные свойства файловой системы ntfs. Структура тома ntfs. Отрезки как единица дискового пространства и их адресация.

- •Билет 2

- •1. Требования, предъявляемые к корпоративным сетевым операционным системам. Серверные ос ведущих производителей.

- •3.Задача

- •Билет 3

- •1.Концепция процессов и потоков. Задания, процессы, потоки (нити), волокна и их характеристика. Взаимосвязь между заданиями, процессами, потоками и волокнами.

- •2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

- •Билет 4

- •1.Назначение, состав и функции ос. Характеристика компонентов ос. Мультипрограммный характер современных ос.

- •2.Драйверы устройств. Виды и функции драйверов. Динамическая загрузка и выгрузка драйверов.

- •3.Задача

- •Билет 5

- •Явление фрагментации памяти. Фрагментация памяти, обусловленная методом распределения памяти. Внутренняя и внешняя фрагментация. Методы борьбы с фрагментацией памяти.

- •Согласование скоростей обмена и кэширование данных. Виды буферизации. Количественная оценка различных методов буферизации.

- •Требуется показать, что в системе может возникнуть взаимоблокировка

- •Билет 6

- •Физическая организация файловой системы. Структура дисков. Низкоуровневое и высокоуровневое форматирование.

- •Структура файловой системы на диске

- •Технология аутентификации. Сетевая аутентификация на основе многоразового пароля.

- •Билет 7

- •1.Системный подход к обеспечению безопасности компьютерных систем. Безопасность как бизнес-процесс. Политика безопасности. Базовые принципы безопасности.

- •2.Структура ядра системы unix. Состав и характеристика компонентов ядра.

- •3.Задача

- •Билет 8

- •1)Cp file1 file2 (копировать файл file1, копия – file2 )

- •Билет 9

- •Архитектуры операционных систем. Принципы разработки архитектур ос. Достоинства и недостатки различных архитектур.

- •Страничная организация памяти. Выбор размера страниц. Управление страничным обменом. Алгоритмы замены страниц.

- •Билет 10

- •Многослойная модель подсистемы ввода-вывода. Менеджер ввода-вывода. Многоуровневые драйверы.

- •Билет 11

- •1. Классификация операционных систем. Основные классификационные признаки. Примеры операционных систем.

- •2. Сегментная организация виртуальной памяти. Схема преобразования виртуальных адресов. Достоинства и недостатки сегментной организации. Сравнение со страничной организацией памяти.

- •Билет 12

- •Билет 13

- •1. Мультипрограммирование. Формы многопрограммной работы. Мультипрограммирование в системах пакетной обработки.

- •Решение

- •Билет 14

- •1. Реализация потоков в ядре, в пространстве пользователя, смешанная реализация. Преимущества и недостатки разных способов реализации потоков.

- •2. Выявление вторжений. Методы обнаружения вторжений. Аудит и его возможности. Аудит в Windows 2000.

- •Решение

- •Билет 15

- •Планирование мультипрограммных вычислительных процессов. Виды планирования. Обобщенная схема планирования с учетом очередей заданий и процессов.

- •Односторонние функции шифрования и их использования в системах обеспечения безопасности.

- •Решение

- •Билет 16

- •1. Модели процессов и потоков. Состояния процессов и потоков. Дескриптор и контекст процесса и потока. Переключение контекстов процессов и потоков.

- •2. Физическая организация файловой системы fat. Возможности файловых систем fat12, fat16 и fat32. Использование fat-систем в ос Windows, количественные характеристики.

- •Решение

- •Билет 17

- •Билет 18

- •Билет 19

- •Билет 20

- •Билет 21

- •Билет 22

- •1. Страничная организация памяти. Недостатки страничной организации и пути их преодоления. Буфер быстрой трансляции адресов. Схема преобразования виртуального адреса.

- •2. Модели процессов и потоков. Управление процессами и потоками. Основные функции управления и их содержание.

- •Билет 23

- •Билет 24

- •Основные функции подсистемы ввода-вывода. Методы организация параллельной работы процессора и устройств ввода-вывода. Прямой доступ к памяти.

- •Физическая организация и адресация файлов. Критерии физической организации. Различные способы физической организации файлов и их сравнительная оценка

- •Билет 25

- •Билет 26

- •Билет 27

- •Билет 28

- •Билет 29

- •Билет 30

- •1.Авторизация доступа и её цели. Схема авторизации.

- •2. Процессы в системе Unix. Создание дочерних процессов. Примеры.

- •Билет 31

- •Вопрос 1.

- •Вопрос 2.

- •Билет № 32

- •Вопрос 1

- •Вопрос 2.

- •Билет № 33

- •Билет № 34

- •Билет № 35

- •Билет № 36

- •Билет № 37

- •Билет № 38

- •Билет 39

- •Билет 40

- •Билет № 41

- •Билет № 42

- •Билет № 43

- •Билет 44

- •Билет №45

- •Билет №46

- •Билет №47

- •Билет 48

- •Билет 49

- •Физическая организация памяти компьютера

- •Билет № 50

- •Вопрос 1.

- •Вопрос 2.

- •Билет № 51

- •Билет № 52

- •Билет 53

- •3 Задача:

- •Билет № 54

- •Билет № 56

- •5. Возможности файловой системы ntfs 5.0 по безопасности.

- •Билет №57.

- •Билет № 58

- •Билет 59

- •Билет 60

- •Билет 61

- •Защита и восстановление ос Windows 2000. Архивация. Установочные дискеты. Безопасный режим загрузки.

- •Домены и рабочие группы в корпоративных информационных системах

- •Билет 62

- •Билет № 63

- •Взаимоблокировки процессов (тупики). Условия возникновения, методы и алгоритмы обнаружения тупиков

- •2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

- •Задача 63

- •Билет 64

- •Процессы в системе unix. Создание дочерних процессов. Примеры.

- •Реализация потоков в ядре, в пространстве пользователя, смешанная реализация. Преимущества и недостатки разных способов реализации потоков.

Билет № 37

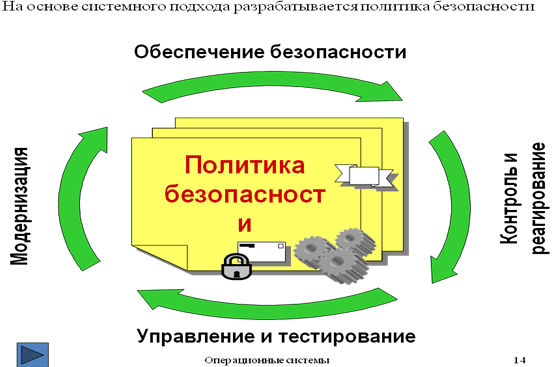

Безопасность как бизнес-процесс. Базовые принципы безопасности. Политика безопасности на примере ОС Windows.

Планирование мультипрограммного вычислительного процесса. Виды планирования. Приоритетное планирование на примере ОС Windows.

Задача. Пользовательский процесс формирует строку из 70 символов для вывода на принтер, затрачивая на это 5 мс. Объем буфера равен одной строке. Страница текста содержит 50 строк. Принтер способен печатать 10 страниц в минуту. Будет ли приостанавливаться ли пользовательский процесс? Если да, то насколько?

1)Безопасность как бизнес-процесс

Политика безопасности. ВОПРОСЫ: 1) какую информацию защищать? 2) какой ущерб понесет предприятие при потере или раскрытии тех или иных данных? 3) кто или что является возможным источником угроз? 4) какого рода атаки на безопасность системы могут быть предприняты ? 5) какие средства использовать для защиты каждого вида информации?

Базовые принципы безопасности:

1. Минимальный уровень привилегий на доступ к данным. 2. Комплексный подход к обеспечению безопасности.

3. Баланс надежности защиты всех уровней.

4. Использование средств, обеспечивающих максимальную защиту при атаке (например, полная блокировка автоматического пропускного пункта при его отказе, полная блокировка входа в сеть и др.).

5. Единый контрольно-пропускной путь – весь трафик через один узел сети (firewall). 6. Баланс возможного ущерба от угрозы и затрат на ее предотвращение. 7. Ограничение служб, методов доступа для лиц, имеющих доступ в Интернет и из Интернета во внутреннюю сеть предприятия. Политика доступа к службам Интернет и политика доступа к ресурсам внутренней сети.

Одним из средств, позволяющих настраивать параметры безопасной работы пользователей в сети в операционных системах Windows, являются политики безопасности.

Реализация политик безопасности в Windows 2000 предоставляет значительно широкие возможности. Политики безопасности в Windows 2000 реализуются с помощью средств групповых политик (group policy).

Групповая политика имеет следующие преимущества: Основываясь на службе Active Directory системы Windows 2000, позволяет как централизованно, так и децентрализовано управлять параметрами политики.

Обладает гибкостью и масштабируемостью. Может быть применена в широком наборе конфигураций системы, предназначенных как для малого бизнеса, так и для больших корпораций.

Предоставляет интегрированный инструмент управления политикой с простым и хорошо понятным интерфейсом — оснастку консоли управления Групповая политика (Group Policy). Обладает высокой степенью надежности и безопасности.

Групповые политики расширяют и используют преимущества Active Directory. Их настройки находятся в объектах групповых политик (Group Policy Object, GPO), которые в свою очередь ассоциируются с такими контейнерами Active Directory, как сайты, домены и подразделения (организационные единицы).

Политики безопасности Windows 2000 хранятся в двух типах объектов GPO: локальном объекте групповой политики и объекте групповой политики домена.

2)Мультипрограммирование, или многозадачность, — это способ организации вычислительного процесса, при котором на одном процессоре попеременно выполняются сразу несколько программ. Таким образом, в многозадачных системах в памяти одновременно содержится код нескольких процессов. В работе каждого из процессов периоды использования процессора чередуются с ожиданием окончания ввода-вывода или других событий. Ключом к эффективной работе мультипрограммных систем является планирование.

Обычно используются четыре вида планирования:

планирование ввода-вывода – решение о том, какой из запросов процессов на операцию ввода-вывода будет обработан свободным устройством;

долгосрочное планирование – решение о добавлении процесса ко множеству выполняемых процессов;

среднесрочное планирование – решение о добавлении процесса к числу процессов полностью или частично размещенных в основной памяти;

краткосрочное планирование – решение о том, какой из доступных процессов будет выполняться процессором.

Последние три вида являются планированием процесора (процессорного времени).

Долгосрочное планирование указывает, какие задания допускаются к выполнению системой, и тем самым определяет степень многозадачности. Долгосрочный планировщик рещает две задачи: во-первых, способна ли система обработать новые процессы; если да, то какое именно задание из ожидающих в очереди следует превратить в процесс.

Среднесрочное планирование является частью системы свопинга, т.е. переноса части основной памяти на диск: если в основной памяти нет ни одного готового к выполнению процесса, операционная система переносит один из блокированных процессов на диск и добавляет к очереди приостановленных процессов, а затем из этой очереди загружает другой процесс и продолжает его выполнение. Таким образом, среднесрочное планирование связано со степенью многозадачности и вопросами управления памятью.

Можно утверждать, что долгосрочный планировщик работает сравнительно редко, среднесрочный – несколько чаще; чаще всего работает краткосрочный планировщик, или диспетчер. Его задача – определить какой из процессов будет выполняться на процессоре следующим. Диспетчер вызывается при наступлении события, которое может приостановить текущий процесс, например:

прерывание ввода-вывода,

прерывание таймера,

вызовы операционной системы.

По сути планирование представляет собой управление очередями с целью минимизации задержек и оптимизации производительности системы – и следовательно является одной из наиболее важных функций опреационной системы.

В системе Windows NT 32 уровня приоритетов и два класса потоков — потоки реального времени и потоки с переменными приоритетами. Диапазон от 1 до 15 включительно отведен для потоков с переменными приоритетами, а от 16 до 31 — для более критичных ко времени потоков реального времени (приоритет 0 зарезервирован для системных целей).

При создании процесса он в зависимости от класса получает по умолчанию базовый приоритет в верхней или нижней части диапазона. Базовый приоритет процесса в дальнейшем может быть повышен или понижен операционной системой.

ОС может повышать приоритет потока (который в этом случае называется динамическим) в тех случаях, когда поток не полностью использовал отведенный ему квант, или понижать приоритет, если квант был использован полностью. ОС наращивает приоритет дифференцирование в зависимости от того, какого типа событие не дало потоку полностью использовать квант.

3)Решение:

10 страниц/минута = 500 строк/минута

Чтобы распечатать одну строку принтеру требуется 1/500 минуты = 60000/500 мс = 120 мс, что больше чем требуется пользовательскому процессу на обработку одной строки. Поэтому пользовательский процесс будет приостанавливаться через каждые 5 мс на 120 - 5 = 115 мс