- •Оглавление

- •Билет 1

- •1. Определение операционной системы (ос). Место ос в программном обеспечении вычислительных систем. Эволюция ос. Особенности современного этапа развития ос.

- •2. Основные свойства файловой системы ntfs. Структура тома ntfs. Отрезки как единица дискового пространства и их адресация.

- •Билет 2

- •1. Требования, предъявляемые к корпоративным сетевым операционным системам. Серверные ос ведущих производителей.

- •3.Задача

- •Билет 3

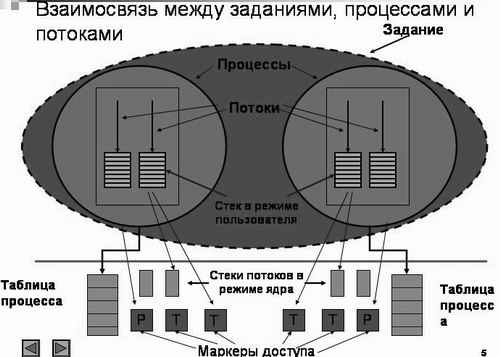

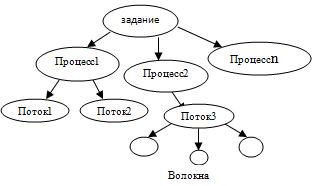

- •1.Концепция процессов и потоков. Задания, процессы, потоки (нити), волокна и их характеристика. Взаимосвязь между заданиями, процессами, потоками и волокнами.

- •2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

- •Билет 4

- •1.Назначение, состав и функции ос. Характеристика компонентов ос. Мультипрограммный характер современных ос.

- •2.Драйверы устройств. Виды и функции драйверов. Динамическая загрузка и выгрузка драйверов.

- •3.Задача

- •Билет 5

- •Явление фрагментации памяти. Фрагментация памяти, обусловленная методом распределения памяти. Внутренняя и внешняя фрагментация. Методы борьбы с фрагментацией памяти.

- •Согласование скоростей обмена и кэширование данных. Виды буферизации. Количественная оценка различных методов буферизации.

- •Требуется показать, что в системе может возникнуть взаимоблокировка

- •Билет 6

- •Физическая организация файловой системы. Структура дисков. Низкоуровневое и высокоуровневое форматирование.

- •Структура файловой системы на диске

- •Технология аутентификации. Сетевая аутентификация на основе многоразового пароля.

- •Билет 7

- •1.Системный подход к обеспечению безопасности компьютерных систем. Безопасность как бизнес-процесс. Политика безопасности. Базовые принципы безопасности.

- •2.Структура ядра системы unix. Состав и характеристика компонентов ядра.

- •3.Задача

- •Билет 8

- •1)Cp file1 file2 (копировать файл file1, копия – file2 )

- •Билет 9

- •Архитектуры операционных систем. Принципы разработки архитектур ос. Достоинства и недостатки различных архитектур.

- •Страничная организация памяти. Выбор размера страниц. Управление страничным обменом. Алгоритмы замены страниц.

- •Билет 10

- •Многослойная модель подсистемы ввода-вывода. Менеджер ввода-вывода. Многоуровневые драйверы.

- •Билет 11

- •1. Классификация операционных систем. Основные классификационные признаки. Примеры операционных систем.

- •2. Сегментная организация виртуальной памяти. Схема преобразования виртуальных адресов. Достоинства и недостатки сегментной организации. Сравнение со страничной организацией памяти.

- •Билет 12

- •Билет 13

- •1. Мультипрограммирование. Формы многопрограммной работы. Мультипрограммирование в системах пакетной обработки.

- •Решение

- •Билет 14

- •1. Реализация потоков в ядре, в пространстве пользователя, смешанная реализация. Преимущества и недостатки разных способов реализации потоков.

- •2. Выявление вторжений. Методы обнаружения вторжений. Аудит и его возможности. Аудит в Windows 2000.

- •Решение

- •Билет 15

- •Планирование мультипрограммных вычислительных процессов. Виды планирования. Обобщенная схема планирования с учетом очередей заданий и процессов.

- •Односторонние функции шифрования и их использования в системах обеспечения безопасности.

- •Решение

- •Билет 16

- •1. Модели процессов и потоков. Состояния процессов и потоков. Дескриптор и контекст процесса и потока. Переключение контекстов процессов и потоков.

- •2. Физическая организация файловой системы fat. Возможности файловых систем fat12, fat16 и fat32. Использование fat-систем в ос Windows, количественные характеристики.

- •Решение

- •Билет 17

- •Билет 18

- •Билет 19

- •Билет 20

- •Билет 21

- •Билет 22

- •1. Страничная организация памяти. Недостатки страничной организации и пути их преодоления. Буфер быстрой трансляции адресов. Схема преобразования виртуального адреса.

- •2. Модели процессов и потоков. Управление процессами и потоками. Основные функции управления и их содержание.

- •Билет 23

- •Билет 24

- •Основные функции подсистемы ввода-вывода. Методы организация параллельной работы процессора и устройств ввода-вывода. Прямой доступ к памяти.

- •Физическая организация и адресация файлов. Критерии физической организации. Различные способы физической организации файлов и их сравнительная оценка

- •Билет 25

- •Билет 26

- •Билет 27

- •Билет 28

- •Билет 29

- •Билет 30

- •1.Авторизация доступа и её цели. Схема авторизации.

- •2. Процессы в системе Unix. Создание дочерних процессов. Примеры.

- •Билет 31

- •Вопрос 1.

- •Вопрос 2.

- •Билет № 32

- •Вопрос 1

- •Вопрос 2.

- •Билет № 33

- •Билет № 34

- •Билет № 35

- •Билет № 36

- •Билет № 37

- •Билет № 38

- •Билет 39

- •Билет 40

- •Билет № 41

- •Билет № 42

- •Билет № 43

- •Билет 44

- •Билет №45

- •Билет №46

- •Билет №47

- •Билет 48

- •Билет 49

- •Физическая организация памяти компьютера

- •Билет № 50

- •Вопрос 1.

- •Вопрос 2.

- •Билет № 51

- •Билет № 52

- •Билет 53

- •3 Задача:

- •Билет № 54

- •Билет № 56

- •5. Возможности файловой системы ntfs 5.0 по безопасности.

- •Билет №57.

- •Билет № 58

- •Билет 59

- •Билет 60

- •Билет 61

- •Защита и восстановление ос Windows 2000. Архивация. Установочные дискеты. Безопасный режим загрузки.

- •Домены и рабочие группы в корпоративных информационных системах

- •Билет 62

- •Билет № 63

- •Взаимоблокировки процессов (тупики). Условия возникновения, методы и алгоритмы обнаружения тупиков

- •2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

- •Задача 63

- •Билет 64

- •Процессы в системе unix. Создание дочерних процессов. Примеры.

- •Реализация потоков в ядре, в пространстве пользователя, смешанная реализация. Преимущества и недостатки разных способов реализации потоков.

3.Задача

В компьютере есть кэш, основная память и диск, который используется для организации виртуальной памяти. Если слово, к которому производится обращение находится в кэше, для доступа к нему требуется 2 ns. Если это слово находится в основной памяти, но отсутствует в кэше, то оно сначала загружается в кэш за 10 ns, а затем к нему производится обращение. Если нужного слова нет в памяти, то чтобы найти его на диске и загрузить в основную память требуется 12 ms; еще 10 ns нужны, чтобы скопировать его в кэш, и только затем к этому слову производится обращение. Результативность обращений к кэшу равна 0,9, а результативность обращений к основной памяти – 0,6.

Т ребуется

определить среднее время, которое

требуется для доступа системы к нужному

ей слову.

ребуется

определить среднее время, которое

требуется для доступа системы к нужному

ей слову.

Среднее время = Время обращения к КЭШу*результативность обращения к КЭШу + (1- результативность обращения к КЭШу)*((время обращения к КЭШу+время обращения к памяти)*результативность обращения к памяти+(1- результативность обращения к памяти)*(время загрузки слова в память + время для копирования в КЭШ + время для доступа к КЭШу)

При вычисления не забудьте перевести ms в ns:

1 ms = 1000 ns 12 ms=12000 ns

Посчитаем: 2*0,9+0,1*((10+2)*0,6+0,4*(12000+10+2) = 1,8+481, 26=483,06

Ответ: Среднее время, которое требуется для доступа системы к нужному ей слову составляет 483,06 ns

Билет 3

1.Концепция процессов и потоков. Задания, процессы, потоки (нити), волокна и их характеристика. Взаимосвязь между заданиями, процессами, потоками и волокнами.

2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

1.Концепция процессов и потоков. Задания, процессы, потоки (нити), волокна и их характеристика. Взаимосвязь между заданиями, процессами, потоками и волокнами.

Р1 Р2 Р3 Р4 Р5

Название |

Описание |

Задание |

Набор процессов с общими квотами и лимитами |

Процесс |

Контейнер для ресурсов и потоков |

Поток |

Исполнение кода в процессе |

Волокно |

Облегченный поток, полностью управляемый в пространстве пользователя |

2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

Виртуализация оперативной памяти осуществляется совокупностью аппаратных и программных (ОС) средств вычислительной системы автоматически без участия программиста и не сказывается на работе приложения. Методы виртуализации памяти: свопинг (swapping), виртуальная память (virtual memory).

Достоинства свопинга: малые затраты времени на преобразование адресов в кодах программ. Недостатки: избыточность перемещаемых данных, замедление работы системы, неэффективное использование памяти, невозможность загрузить процесс, адресное пространство которого превышает объем свободной оперативной памяти.

Недостатки виртуальной памяти: необходимость преобразования виртуальных адресов в физические, сложность аппаратной и программной (ОС) поддержки.

Методы реализации виртуальной памяти:

-Страничная виртуальная память – организует перемещение данных между ОП и диском страницами – частями виртуального адресного пространства фиксированного и сравнительно небольшого размера.

-Сегментная виртуальная память предусматривает перемещение данных сегментами – частями виртуального адресного пространства произвольного размера, полученными с учетом смыслового значения данных.

-Сегментно-страничная виртуальная память использует двухуровневое деление: виртуальное адресное пространство делится на сегменты, а затем сегменты делятся на страницы. Единицей перемещения данных является страница.

-Для временного хранения сегментов и страниц на диске отводится специальная область – страничный файл или файл подкачки (paging file).

Вопрос |

Страничная |

Сегментация |

Нужно ли программисту знать о том, что используется эта техника?

|

нет |

да |

Сколько в системе линейных адресных пространств?

|

1 |

много |

Может ли суммарное адресное пространство превышать размеры физической памяти?

|

Да |

да |

Возможно ли разделение процедур и данных, а также раздельная защита для них?

|

нет |

да |

Легко ли размещаются таблицы с непостоянными размерами?

|

нет |

да |

Облегчен ли совместный доступ пользователей к процедурам?

|

нет |

да |

Страничная создана для получения большого линейного адресного пространства без затрат на физическую память. Сегментация для разбиения программ и данных на независимые адресные пространства, облегчения защиты и совместного доступа.

R1 |

R2 |

R3 |

R4 |

2 |

1 |

0 |

0 |

Вектор доступных ресурсов

R1 |

R2 |

R3 |

R4 |

R1 |

R2 |

R3 |

R4 |

R1 |

R2 |

R3 |

R4 |

0 |

0 |

1 |

2 |

0 |

0 |

1 |

2 |

0-0=0 |

0-0=0 |

1-1=0 |

2-2=0 |

2 |

0 |

0 |

0 |

2 |

7 |

5 |

0 |

2-2=0 |

7-0=7 |

5-0=5 |

0-0=0 |

0 |

0 |

3 |

4 |

6 |

6 |

5 |

6 |

6-0=6 |

6-0=6 |

5-3=2 |

6-4=2 |

2 |

3 |

5 |

4 |

4 |

3 |

5 |

6 |

4-2=2 |

3-3=0 |

5-5=0 |

6-4=2 |

0 |

5 |

3 |

2 |

0 |

6 |

5 |

2 |

0-0=0 |

6-5=1 |

5-3=2 |

2-2=0 |

R1 |

R2 |

R3 |

R4 |

R1 |

R2 |

R3 |

R4 |

R1 |

R2 |

R3 |

R4 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

2 |

0 |

0 |

0 |

2 |

7 |

5 |

0 |

0 |

7 |

5 |

0 |

0 |

0 |

3 |

4 |

6 |

6 |

5 |

6 |

6 |

6 |

2 |

2 |

2 |

3 |

5 |

4 |

4 |

3 |

5 |

6 |

2 |

0 |

0 |

2 |

0 |

5 |

3 |

2 |

0 |

6 |

5 |

2 |

0 |

1 |

2 |

0 |

Т.к. ему вообще не обходимо ресурсов. Теперь вектор доступных ресурсов имеет вид

R1 |

R2 |

R3 |

R4 |

4 |

9 |

9 |

8 |

6 |

9 |

9 |

8 |

R1 |

R2 |

R3 |

R4 |

2 |

1 |

1 |

2 |

Следующим может быть выполнен процесс 4 (требует две единицы ресурса 1 и две единицы ресурса 4 , которые система может предоставить).

Вектор доступных ресурсов

R1 |

R2 |

R3 |

R4 |

4 |

4 |

6 |

6 |

И т.д. затем сможет завершиться 5, 2 и 3 процессы. Векторы доступных ресурсов для них. Существует порядок планирования, при котором может завершиться каждый процесс. Вывод: система находится в безопасном состоянии.

3. Для возникновения ситуации взаимоблокировки должны выполняться 4 условия:

условие взаимного исключения (каждый ресурс либо принадлежит дному процессу, либо свободен)

условие удержания и ожидания (процессы, удерживающие полученные ранее ресурсы, могут запрашивать новые ресурсы)

условие отсутствия принудительной выгрузки ресурса (процесс сам должен освободить ресурс)

условие циклического ожидания (должна существовать круговая последовательность из двух и более процессов, каждый из которых ждет доступа к ресурсу, удерживаемому другим процессом)

Мы полагаем, что первые 3 условия в системе выполняются. Остается определить находится ли система в тупиковой ситуации. Отвечая на предыдущий вопрос, мы показали, что существует стратегия распределения ресурсов, при которой каждый процесс может быть завершен за конечное время. Следовательно, при данном распределении и требованиях ресурсов система не находится в состоянии взаимоблокировки.