- •Оглавление

- •Билет 1

- •1. Определение операционной системы (ос). Место ос в программном обеспечении вычислительных систем. Эволюция ос. Особенности современного этапа развития ос.

- •2. Основные свойства файловой системы ntfs. Структура тома ntfs. Отрезки как единица дискового пространства и их адресация.

- •Билет 2

- •1. Требования, предъявляемые к корпоративным сетевым операционным системам. Серверные ос ведущих производителей.

- •3.Задача

- •Билет 3

- •1.Концепция процессов и потоков. Задания, процессы, потоки (нити), волокна и их характеристика. Взаимосвязь между заданиями, процессами, потоками и волокнами.

- •2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

- •Билет 4

- •1.Назначение, состав и функции ос. Характеристика компонентов ос. Мультипрограммный характер современных ос.

- •2.Драйверы устройств. Виды и функции драйверов. Динамическая загрузка и выгрузка драйверов.

- •3.Задача

- •Билет 5

- •Явление фрагментации памяти. Фрагментация памяти, обусловленная методом распределения памяти. Внутренняя и внешняя фрагментация. Методы борьбы с фрагментацией памяти.

- •Согласование скоростей обмена и кэширование данных. Виды буферизации. Количественная оценка различных методов буферизации.

- •Требуется показать, что в системе может возникнуть взаимоблокировка

- •Билет 6

- •Физическая организация файловой системы. Структура дисков. Низкоуровневое и высокоуровневое форматирование.

- •Структура файловой системы на диске

- •Технология аутентификации. Сетевая аутентификация на основе многоразового пароля.

- •Билет 7

- •1.Системный подход к обеспечению безопасности компьютерных систем. Безопасность как бизнес-процесс. Политика безопасности. Базовые принципы безопасности.

- •2.Структура ядра системы unix. Состав и характеристика компонентов ядра.

- •3.Задача

- •Билет 8

- •1)Cp file1 file2 (копировать файл file1, копия – file2 )

- •Билет 9

- •Архитектуры операционных систем. Принципы разработки архитектур ос. Достоинства и недостатки различных архитектур.

- •Страничная организация памяти. Выбор размера страниц. Управление страничным обменом. Алгоритмы замены страниц.

- •Билет 10

- •Многослойная модель подсистемы ввода-вывода. Менеджер ввода-вывода. Многоуровневые драйверы.

- •Билет 11

- •1. Классификация операционных систем. Основные классификационные признаки. Примеры операционных систем.

- •2. Сегментная организация виртуальной памяти. Схема преобразования виртуальных адресов. Достоинства и недостатки сегментной организации. Сравнение со страничной организацией памяти.

- •Билет 12

- •Билет 13

- •1. Мультипрограммирование. Формы многопрограммной работы. Мультипрограммирование в системах пакетной обработки.

- •Решение

- •Билет 14

- •1. Реализация потоков в ядре, в пространстве пользователя, смешанная реализация. Преимущества и недостатки разных способов реализации потоков.

- •2. Выявление вторжений. Методы обнаружения вторжений. Аудит и его возможности. Аудит в Windows 2000.

- •Решение

- •Билет 15

- •Планирование мультипрограммных вычислительных процессов. Виды планирования. Обобщенная схема планирования с учетом очередей заданий и процессов.

- •Односторонние функции шифрования и их использования в системах обеспечения безопасности.

- •Решение

- •Билет 16

- •1. Модели процессов и потоков. Состояния процессов и потоков. Дескриптор и контекст процесса и потока. Переключение контекстов процессов и потоков.

- •2. Физическая организация файловой системы fat. Возможности файловых систем fat12, fat16 и fat32. Использование fat-систем в ос Windows, количественные характеристики.

- •Решение

- •Билет 17

- •Билет 18

- •Билет 19

- •Билет 20

- •Билет 21

- •Билет 22

- •1. Страничная организация памяти. Недостатки страничной организации и пути их преодоления. Буфер быстрой трансляции адресов. Схема преобразования виртуального адреса.

- •2. Модели процессов и потоков. Управление процессами и потоками. Основные функции управления и их содержание.

- •Билет 23

- •Билет 24

- •Основные функции подсистемы ввода-вывода. Методы организация параллельной работы процессора и устройств ввода-вывода. Прямой доступ к памяти.

- •Физическая организация и адресация файлов. Критерии физической организации. Различные способы физической организации файлов и их сравнительная оценка

- •Билет 25

- •Билет 26

- •Билет 27

- •Билет 28

- •Билет 29

- •Билет 30

- •1.Авторизация доступа и её цели. Схема авторизации.

- •2. Процессы в системе Unix. Создание дочерних процессов. Примеры.

- •Билет 31

- •Вопрос 1.

- •Вопрос 2.

- •Билет № 32

- •Вопрос 1

- •Вопрос 2.

- •Билет № 33

- •Билет № 34

- •Билет № 35

- •Билет № 36

- •Билет № 37

- •Билет № 38

- •Билет 39

- •Билет 40

- •Билет № 41

- •Билет № 42

- •Билет № 43

- •Билет 44

- •Билет №45

- •Билет №46

- •Билет №47

- •Билет 48

- •Билет 49

- •Физическая организация памяти компьютера

- •Билет № 50

- •Вопрос 1.

- •Вопрос 2.

- •Билет № 51

- •Билет № 52

- •Билет 53

- •3 Задача:

- •Билет № 54

- •Билет № 56

- •5. Возможности файловой системы ntfs 5.0 по безопасности.

- •Билет №57.

- •Билет № 58

- •Билет 59

- •Билет 60

- •Билет 61

- •Защита и восстановление ос Windows 2000. Архивация. Установочные дискеты. Безопасный режим загрузки.

- •Домены и рабочие группы в корпоративных информационных системах

- •Билет 62

- •Билет № 63

- •Взаимоблокировки процессов (тупики). Условия возникновения, методы и алгоритмы обнаружения тупиков

- •2. Свопинг и виртуальная память. Методы реализации виртуальной памяти. Сравнительная оценка методов и их применимость в современных компьютерах.

- •Задача 63

- •Билет 64

- •Процессы в системе unix. Создание дочерних процессов. Примеры.

- •Реализация потоков в ядре, в пространстве пользователя, смешанная реализация. Преимущества и недостатки разных способов реализации потоков.

Билет 29

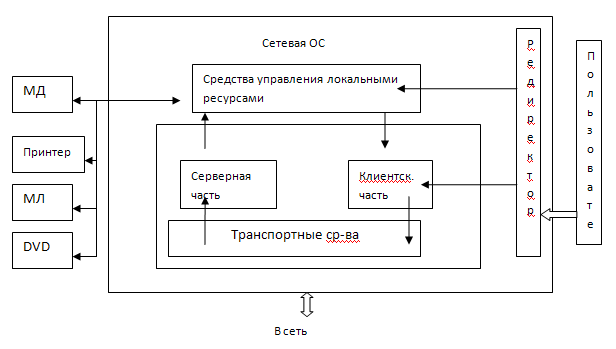

Сетевые и распределенные операционные системы. Основные определения. Обобщенная структура сетевой ОС. Сетевые службы и сетевые сервисы. Сетевые файловые системы.(стр 237 учебника)

Аутентификация, пароли, авторизация, аудит. Основные понятия. Политика паролей в Windows 2000.

Задача

В системе ожидают запуска пять задач. Предполагаемое время выполнения задач составляет 9, 6, 3, 5 и Х. В каком порядке их следует запустить, чтобы минимизировать среднее время отклика? (Ответ должен зависеть от Х.)

1) Сетевая ОС предоставляет пользователю виртуальную вычислительную систему, работать с которой проще, чем с реальной сетевой аппаратурой. В то же время эта виртуальная система не полностью скрывает распределенную природу своего реального прототипа.

Термин “сетевая операционная система” используется в двух значениях: 1. Совокупность взаимодействующих ОС всех компьютеров сети. 2. Операционная система отдельного компьютера, позволяющая ему работать в сети.

В идеальном случае сетевая ОС должна предоставлять пользователю сетевые ресурсы в виде ресурсов единой централизованной виртуальной машины. В этом случае сетевая ОС является распределенной ОС. Распределенная операционная система существует как единая ОС в масштабах всей вычислительной системы.

Степень автономности каждого компьютера сети, работающего под управлением сетевой ОС, значительно выше по сравнению с компьютерами, работающими под управлением распределенной ОС.

если пользователь компаА хочет поместить файл на компеВ: программный модуль ОС, отвечающий за интерфейс с пользователем. приним. эту команду->передает ее клиентской части компаА(это редиректор)->клиентская часть ОС «просит» серверную часть компьютераВ о доступе к рес-сам компаВ (просьба=сообщение по сети с помощью транспортных средств ОС). Правила взаимодействий компьютеров при передаче сообщений по сети заложены в коммуникационные протоколы, которые должны быть общими для всех компов сети. На стороне компаВ должна работать серверная часть ОС, ожидающая прихода запросов. Она, приняв запрос, обращается к локальному диску и записывает в один из каталогов указанный файл.

Сетевые службы и сервисы

Совокупность серверной и клиентской частей ОС, предоставляющих доступ к конкретному типу сетевого ресурса, называется сетевой службой.

Сетевой сервис – это набор услуг, предоставляемых сетевой службой(интерфейс между потребителем и поставщиком услуг).

Сетевые службы ориентированы на пользователя и администратора сети.

Наиболее важными для пользователей сети являются файловая служба и служба печати. Спектр служб может включать: почтовую службу, удаленный терминальный доступ, передачу файлов, видеоконференции и др.

К службам, ориентированным на администратора относятся: служба мониторинга сети, служба безопасности, резервного копирования, архивирования и др.

Сетевые службы имеют клиент-серверную архитектуру.

Несколько подходов к построению сетевых ос: -сетевые службы 1)глубоко встроены в ос; 2)объединены в виде некоторого набора (оболочки); 3)производятся и поставляются в виде отдельного продукта.

Сетевые файловые системы

Элементы сетевой файловой системы:

Локальные файловые системы.

Интерфейсы локальной файловой системы.

Серверы сетевой файловой системы.

Клиенты сетевой файловой системы (программы, работающие на компьютерах, подключенных к сети; они обслуживают запросы приложений на доступ к файлам, хранящимся на удаленных компах. Клиент сетевой фс передает по сети запросы серверу сетевой фс, работающему на удаленном компе. сервер чаще всего передает запрос для обработки файловой локальной системе. Потом сервер, получив ответ ои локальн. фс, передает его по сети клиенту, а тот приложению, обратившемуся с запросом.)).

Интерфейс сетевой файловой системы.

Протокол клиент-сервер сетевой файловой системы

Клиент и сервер сетевой файловой системы взаимодействуют друг с другом по сети по определенному протоколу. В случае совпадения интерфейсов локальной и сетевой файловых систем этот протокол будет достаточно простым (ретрансляция серверу запросов , принятых клиентом от приложения, например, с использованием механизма RPC).

2)Аутентификация предотвращает доступ к сети нежелательных лиц и разрешает вход для легальных пользователей.

Доказательства аутентичности: 1) знание некоего общего для обеих сторон секрета: пароля или факта (дата, место события и др.); 2) владение уникальным предметом (физическим ключом, электронной магнитной картой); 3) собственные биохарактеристики: радужная оболочка глаза, отпечатки пальцев, голос и т. д.

Чаще всего для доказательства аутентичности используются пароли. С целью снижения уровня угрозы раскрытия паролей администраторы применяют встроенные программные средства операционных систем для формирования политики назначения и использования паролей. Аутентификация взаимная: клиент – сервер, приложение – пользователь и т. д.

Авторизация доступа имеет дело только с легальными пользователями, которые уже прошли аутентификацию. Цель подсистемы авторизации – предоставить каждому легальному пользователю именно те виды доступа и к тем рес-сам, которые были для него определены администратором системы. Позволяет контролировать возможность выполнения пользователем различных системных функций.

Формы правил доступа для выполнения опред. действия над ресурсами:

-избирательный доступ ( в системах универсального назначения; операции разреш. или запрещ. пользователям, явно указанным своими идентификаторами - подход реализован в Windows 2000) – мандатный доступ(вся информация делится на уровни в зависимости от системы секретности, пользователи – на группы, образующие иерархию в соответствии с уровнем допуска к этой инф.

Схемы авторизации: 1. децентрализованная (базируется на рабоч. станциях) 2.централизованная ( базир. на сервере)

аудит – фиксация в системном журнале событий, связанных с доступом к защищаемым системным ресурсам. Фиксирует даже неудачные попытки взлома системы. если кто-то пытается выполнить действия. определенные системой безопасности для отслеживания. то система аудита пишет сообщения в журнал регистрации, идентифицируя пользователя.

В Windows 2000 задана спец. оснастка для определения политика паролей.(по умолчанию, рекомендуется)

Макс срок действия пароля-42дня(42); мин. длина=0симв(8)., мин срок действия=0дн.(2), требовать неповторяемости паролей, хранить все пароли в домене, используя обратое шлифование, пароли должны отвечать требованиям сложности - откл. (вкл.) , enforce password history-помнить 1пароль(24)

Задача

t отклика = t на поступление + t выполнение -> min

нужно запускать в порядке возрастания времени на выполнение, т.е.

if 0<X<3, то задача Х запускается первой; соответственно

if 3<X<5, то задача Х запускается второй;

if 5<X<6, то задача Х запускается третьей

if 6<X<9, то задача Х запускается четвертой