- •1. Угрозы безопасности. Классификация, основные характеристики, способы противодействия.

- •Классификация угроз:

- •Классификация мер обеспечения компьютерной безопасности по способам осуществления:

- •2. История криптографии. Основные определения, этапы развития, требования к криптографическим системам

- •3. Шифры сдвига и их криптоанализ.

- •4. Шифры замены и их криптоанализ

- •Шифры простой замены

- •Примеры шифров простой замены:

- •Безопасность шифров простой замены

- •Криптоанализ

- •5. Полиалфавитные шифры замены и их криптостойкость. Шифр Виженера.

- •Крипкостойкость

- •6 Перестановочные шифры. Преобразуют сообщение, переставляя его элементы, но не изменяя их.

- •7. Одноразовые шифровальные блокноты и их применение.

- •Область применения

- •Примерный вид страницы шифроблокнота

- •Описание

- •Свойства

- •8. Блочные криптосистемы. Принципы построения. Современные криптосистемы классифицируют следующим образом:

- •10. Режимы использования блочных шифров

- •11.Современные потоковые шифры и их применение.

- •12.Синхронные и самосинхронизирующиеся поточные криптоалгоритмы. Принципы построения. Синхронные поточные шифры

- •Самосинхронизирующиеся поточные шифры

- •Плюсы апш:

- •Минусы апш:

- •13. Шифр rc4

- •14. Генераторы псп в задачах защиты информации. Требования к генераторам псп.

- •15. Классификация генераторов псп. Принципы построения криптографических генераторов псп.

- •Реализации на основе криптографических алгоритмов

- •Реализации на основе математических задач

- •Специальные реализации

- •16.Криптосистемы с открытым ключом: принципы построения, назначение.

- •Идея криптосистемы с открытым ключом

- •17.Криптосистема rsa.

- •18. Криптосистема Рабина

- •19. Криптографические хеш-функции и их реализация.

- •Требования

- •Принципы построения Итеративная последовательная схема

- •Сжимающая функция на основе симметричного блочного алгоритма

- •Электронная цифровая подпись(Реализация)

- •№20 Основные алгоритмы построения цифровой подписи

- •Существует несколько схем (алгоритмов) построения цифровой подписи:

- •Использование хеш-функций

- •Симметричная схема

- •Асимметричная схема

- •Виды асимметричных алгоритмов эп

- •Перечень алгоритмов эп

- •21. Нахождение закрытого ключа с помощью алгоритма Эвклида.

- •22. Электронная цифровая подпись на базе криптосистемы rsa.

- •23.Классификация систем контроля доступа:

- •24. Современные методы идентификации и аутентификации пользователей в информационных технологиях.

- •25. Стеганографические методы защиты, их реализация и применение

- •26 Основные принципы стеганоанализа

- •27.Технология цифровых водяных знаков.

Описание

Для произведения шифротекста открытый текст объединяется операцией «исключающее ИЛИ» с ключом (называемым одноразовым блокнотом или шифроблокнотом). При этом ключ должен обладать тремя критически важными свойствами:

быть истинно случайным;

совпадать по размеру с заданным открытым текстом;

применяться только один раз.

Шифр назван в честь телеграфиста AT&T Гильберта Вернама, который в 1917 году построил телеграфный аппарат, который выполнял эту операцию автоматически — надо было только подать на него ленту с ключом. Не будучи шифровальщиком, тем не менее, Вернам верно заметил важное свойство своего шифра — каждая лента должна использоваться только один раз и после этого уничтожаться. Это трудноприменимо на практике — поэтому аппарат был переделан на несколько закольцованных лент свзаимно простыми периодами.

Свойства

В 1949 году Клод Шеннон опубликовал работу, в которой доказал абсолютную стойкость шифра Вернама. Это по сути означает, что шифр Вернама является самой безопасной криптосистемой из всех возможных. При этом требования к реализации подобной схемы достаточно нетривиальны, поскольку необходимо обеспечить наложение уникальнойгаммы, равной длине сообщения, с последующим её гарантированным уничтожением. В связи с этим коммерческое применение шифра Вернама не так распространено в отличие от схем с открытым ключом и он используется, в основном, для передачи сообщений особой важности государственными структурами.

8. Блочные криптосистемы. Принципы построения. Современные криптосистемы классифицируют следующим образом:

К риптосистемы

могут обеспечивать не только секретность

передаваемых сообщений, но и их

аутентичность (подлинность), а также

подтверждение подлинности пользователя.

риптосистемы

могут обеспечивать не только секретность

передаваемых сообщений, но и их

аутентичность (подлинность), а также

подтверждение подлинности пользователя.

Симметричные криптосистемы (с секретным ключом - secret key systems)- данные криптосистемы построены на основе сохранения в тайне ключа шифрования. Процессы зашифрования и расшифрования используют один и тот же ключ. Секретность ключа является постулатом.

Асимметричные криптосистемы (системы открытого шифрования - о.ш., с открытым ключом и т.д.- public key systems) - смысл данных криптосистем состоит в том, что для зашифрования и расшифрования используются разные преобразования. Одно из них - зашифрование - является абсолютно открытым для всех. Другое же - расшифрование - остается секретным.

Симметричные криптосхемы в настоящее время принято подразделять на блочные и поточные. Блочные криптосистемы разбивают текст сообщения (файла, документа и т.д.) на отдельные блоки и затем осуществляют преобразование этих блоков с использованием ключа. Однако не следует считать это разделение закостенелым. Так, например, при использовании некоторых ухищрений получают из блочного шифра - поточный и наоборот. А, например, блочный шифр с размером выходного блока 8 бит (один символ) можно считать поточным. Блочные шифры оперируют с блоками открытого текста. К ним предъявляются следующие требования:

достаточная криптостойкость;

простота процедур зашифрования и расшифрования;

приемлимая надежность.

Под криптостойкостью понимают время, необходимое для раскрытия шифра при использовании наилучшего метода криптоанализа. Надежность - доля информации, дешифруемая при помощи какого-то криптоаналитического алгоритма. Само преобразование шифра должно использовать следующие принципы (по К. Шеннону):

Рассеивание (diffusion) - т.е изменение любого знака открытого текста или ключа влияет на большое число знаков шифротекста, что скрывает статистические свойства открытого текста;

Перемешивание (confusion) - использование преобразований, затрудняющих получение статистических зависимостей между шифротектстом и открытым текстом.

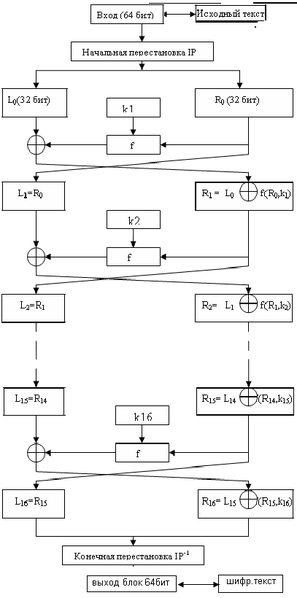

Практически все современные блочные шифры являются композиционными - т.е состоят из композиции простых преобразований или F=F1F2oF3oF4o..oFn, где F-преобразование шифра, Fi-простое преобразование, называемое также i-ым циклом шифрования. Само по себе преобразование может и не обеспечивать нужных свойств, но их цепочка позволяет получить необходимый результат. Например, стандарт DES состоит из 16 циклов. В иностранной литературе такие шифры часто называют послойными (layered). Если же используется одно и то же преобразование, т.е. Fi постоянно для i, то такой композиционный шифр называют итерационным шифром. Наибольшую популярность имеют шифры, устроенные по принципу "шифра Фейстеля (Файстеля - Feistel)" (петли Фейстеля, сети Файстеля), т.е в которых:

входной блок для каждого преобразования разбивается на две половины: p=(l,r), где l-левая, r-правая;

используется преобразование вида Fi ( l, r )=( r, l fi (r) ), где fi - зависящая от ключа Ki функция, а - операция XOR или некая другая.

. Функция fi называется цикловой функцией, а ключ Ki, используемый для получения функции fi называется цикловым ключом. Как можно заметить, с цикловой функцией складывается только левая половина, а правая остается неизменной. Затем обе половины меняются местами. Это преобразование прокручивается несколько раз (несколько циклов) и выходом шифра является получившаяся в конце пара (l,r) Графически все выглядит следующим образом:

В качестве функции fi выступает некая комбинация перестановок, подстановок, сдвигов, добавлений ключа и прочих преобразований. Так, при использовании подстановок информация проходит через специальные блоки, называемые S-блоками (S-боксами, S-boxes), в которых значение группы битов заменяется на другое значение. По такому принципу (с небольшими отличиями) построены многие алгоритмы: DES, FEAL, серия LOKI и т.д.

В других алгоритмах используются несколько иные принципы. Так, например, алгоритмы, построенные по SP-принципу (SP-сети) осуществляют преобразование, пропуская блок через последовательность подстановок (Substitutions) и перстановок (Permutations). Отсюда и название - SP-сети, т.е. сети "подстановок-перстановок". Примером такого алгоритма является очень перспективная разработка Rijndael. Возможно применение в алгоритмах и каких-либо новых конструкций, но как правило, они несут в себе оперделенные ошибки (пример - FROG, HPC). Но все перечисленные алгоритмы являются композиционными. Саму идею построения криптографически стойкой системы путем последовательного применения относительно простых криптографических преобразований была высказана Шенноном (идея многократного шифрования). Размеры блоков в каждом алгоритме свои. DES использует блоки по 64 бита (две половинки по 32 бита), LOKI97 - 128 бит. При размере выходных блоков до 8 бит шифр можно считать поточным. Получение цикловых ключей. Ключ имеет фиксированную длину. Однако при прокрутке хотя бы 8 циклов шифрования с размером блока, скажем, 128 бит даже при простом прибавлении посредством XOR потребуется 8*128=1024 бита ключа, поскольку нельзя добавлять в каждом цикле одно и то же значение - это ослабляет шифр. Посему для получения последовательности ключевых бит придумывают специальный алгоритм выработки цикловых ключей (ключевое расписание - key schedule). В результате работы этого алгоритма из исходных бит ключа шифрования получается массив бит определенной длины, из которого по определенным правилам составляются цикловые ключи. Каждый шифр имеет свой алгоритм выработки цикловых ключей. Режимы работы блочных шифров. Чтобы использовать алгоритмы блочного шифрования для различных криптографических задач существует несколько режимов их работы. Наиболее часто встречающимися в практике являются следующие режимы:

электронная кодовая книга - ECB (Electronic Code Book); Исходный текст разбивается на блоки, равные размеру блока шифра. Затем с каждый блок шифруют независимо от других с использованием одного ключа шифрования

сцепление блоков шифротекста - CBC (Cipher Block Chaining);

Один из наиболее часто применимых режимов шифрования для обработки больших количеств информации. Исходный текст разбивается на блоки, а затем обрабатывается по следующей схеме:

Первый блок складывается побитно по модулю 2 (XOR) с неким значением IV - начальным вектором (Init Vector), который выбирается независимо перед началом шифрования.

Полученное значение шифруется.

Полученный в результате блок шифротекста отправляется получателю и одновременно служит начальным вектором IV для следующего блока открытого текста.

Расшифрование осуществляется в обратном порядке

обратная связь по шифротектсту - CFB (Cipher Feed Back); Режим может использоваться для получения из поточного шифра из блочного. Размер блока в данном режиме меньше либо равен размеру блока шифра

обратная связь по выходу - OFB (Output Feed Back);

Принцип работы схож с принципом работы режима CFB, но сдвиговый регистр IV заполняется не битами шифротекста, а битами, выходящими из под усечения

9. Американские стандарты шифрования DES, тройной DES, AES. Принципы работы, основные характеристики и применение.

D ES

(Data

Encryption

Standard)

—

симметричный алгоритм шифрования,

основан на шифре Фейстеля.

ES

(Data

Encryption

Standard)

—

симметричный алгоритм шифрования,

основан на шифре Фейстеля.

Принципы работы:

Шифр DES преобразует открытый текст из 64 битов следующим образом:

- производит начальную перестановку (IP);

- расщепляет блок на левую и правую половины;

- осуществляет 16 раундов с одним и тем же набором операций;

- соединяет половины блока;

- производит конечную перестановку.

Конечная перестановка обратна начальной. Это позволяет использовать одно и то же программное обеспечение и «железо» для двух сторон процесса: шифрования и расшифрования. Разворачивание ключа дает 16 подключей по 48 битов каждый, выделяя их из 56-битного основного ключа (остальные 8 бит из 64-х используются для проверки чётности).

Недостатки алгоритма: Широкое использование битовых перестановок в DES делает алгоритм неудобным для программных реализаций на универсальных процессорах, а сами такие реализции крайне неэффективными, размера ключа в 56 бит недостаточно для обеспечения приемлемой стойкости.

Тройной DES является одним из решений проблемы недостаточного размера ключа. В этой модификации DES применяется три раза последовательно с разными ключами, таким образом общая длина ключа увеличивается до 168 бит. Существует 3 типа алгоритма 3DES:

DES-EEE3: Шифруется три раза с тремя разными ключами (операции шифрование-шифрование-шифрование).

DES-EDE3: 3DES операции шифровка-расшифровка-шифровка с тремя разными ключами.

DES-EEE2 и DES-EDE2: Как и предыдущие, за исключением того, что на первом и третьем шаге используется одинаковый ключ.

Advanced Encryption Standard (AES), также известный как Rijndael - симметричный алгоритм блочного шифрования, оперирующий блоками данных размером 128 и длиной ключа 128, 192 или 256 бит.

Принцип работы:

Алгоритм AES представляет блок данных в виде двумерного байтового массива размером 4×4 (4x6, 4х8, в зависимости от длины блока). Все операции производятся над отдельными байтами массива, а также над независимыми столбцами и строками. Алгоритм состоит из некоторого количества раундов — цикловых преобразований в диапазоне от 10 до 14. Это зависит от размера блока и длины ключа

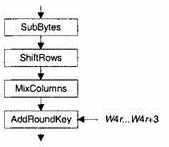

В каждом раунде алгоритма выполняются следующие преобразования:

О

перация

SubBytes, представляющая

собой табличную замену каждого байта

массива данных.

перация

SubBytes, представляющая

собой табличную замену каждого байта

массива данных.Операция ShiftRows, которая выполняет циклический сдвиг влево всех строк массива данных, за исключением нулевой. Сдвиг i-й строки массива (для i = 1,2,3) производится на i байтов.

Операция MixColumns. Выполняет умножение каждого столбца массива данных (рис. 3.10), который рассматривается как полином в конечном поле GF(28), на фиксированный полином а(х):

а(х) = 3х3 + х2 + х + 2.

Умножение выполняется по модулю х4 + 1.

Операция AddRoundKey. Выполняет наложение на массив данных материала ключа. А именно, на k-й столбец массива данных (k = 0…3) побитовой логической операцией «исключающее или» (XOR) накладывается определенное слово расширенного ключа W4r+i, где г— номер текущего раунда алгоритма, начиная с 1.

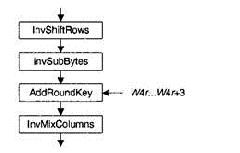

Расшифровывание выполняется применением обратных операций в обратной последовательности.

Особенности AES:

Не подвержен многим видам криптоаналитических атак, таких как дифференциальный и линейный криптоанализ, Square-атака, метод интерполяции и др. Исследования, проведённые различными сторонами, показали высокое быстродействие AES на различных платформах. Ценным свойством этого шифра является его байт-ориентированная структура, что обещает хорошие перспективы при его реализации в будущих процессорах и специальных схемах.

Некоторым недостатком можно считать то, что режим обратного расшифрования отличается от режима зашифрования порядком следования функций, и сами эти функции отличаются своими параметрами от применяемых в режиме зашифрования.