- •Технологія Ethernet 10Base-2

- •Технологія Ethernet 10Base-t

- •Фізичні та логічні топології, на яких може базуватися технологія Ethernet.

- •Метод доступу csma/cd.

- •Технологія Token Ring.

- •Маркерний метод доступу, що використовується в технології Token Ring.

- •Порівняльна характеристика технологій Ethernet та Token Ring

Порівняльна характеристика технологій Ethernet та Token Ring

Технології Ethernet та Token Ring відрізняються між собою за принципом побудови мережі. Вони базуються на різних топологіях. Ці технології мають різні методи доступу до фізичного середовища мережі. Також у технології Token Ring використовуються 2 швидкості передавання даних ( 4 і 16 Мбіт/с), а у технології Ethernet – 10 Мбіт/с. У технології Ethernet є можливість передавати кадри чотирьох різних типів, а технологія Token Ring лише 3 (маркер, кадр даних, переривна послідовність). У технології Token Ring не виникає колізії, зате є пріоритетний доступ до середовища (маркер отримує станція з більшим пріоритетом). Спільним між цими технологіями можна назвати те, що вони обидві використовують такі види кабелів, як волоконно-оптичний та виту пару (екрановану та неекрановану).

МАС-адреса

МАС-адреса - це номер мережевого адаптера станції. Вона записується символами, які займають 6 байт. 3 байти – це індекс фірми-виробника, 3 байти – унікальний номер МА

Побудувати кілька варіантів мережі Ethernet, використовуючи при цьому різні пристрої, розглянути принципи роботи даних пристроїв та поля поширення колізії.

|

A |

B |

c |

d |

1 |

hub |

hub |

repeater |

hub |

2 |

switch |

hub |

repeater |

hub |

3 |

switch |

switch |

repeater |

hub |

4 |

switch |

switch |

repeater |

switch |

5 |

switch |

switch |

bridge |

switch |

6 |

switch |

switch |

router |

switch |

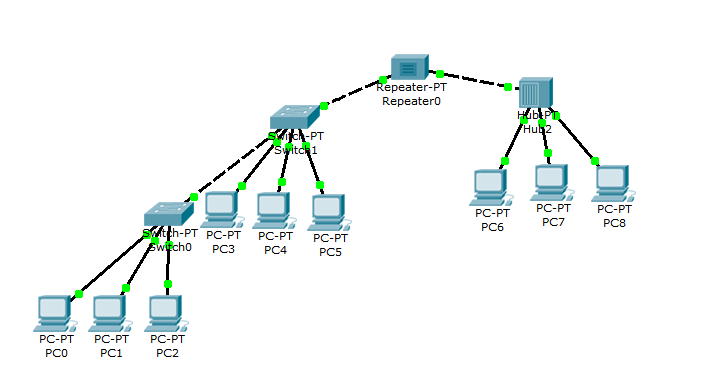

Рис.1 Мережа з використанням пристроїв з варіанту №1

Всім робочим станціям мережі присвоюються мережеві (ІР) адреси , в даному випадку присвоюємо кожній станції адресу типу: 192.168.1.n, де n = номеру комп’ютера. Наприклад PC2 буде присвоєно ІР: 192.168.1.2 , та маски підмережі 255.255.255.0, які задаються автоматично після введення ІР адрес. Доменом колізій є вся мережа.

Рис. 2 Мережа з використанням пристроїв з варіанту №2

Рис. 3 Мережа з використанням пристроїв з варіанту №3

Рис. 4 Мережа з використанням пристроїв з варіанту №4

Рис. 5 Мережа з використанням пристроїв з варіанту №5

В цій мережі , якщо відправити з будь-якої робочої станції широкомовне повідомлення, то воно досягне всіх комп’ютерів і від кожного прийде квитанція до відправника. Також якщо відправляти пакет даних з певного комп'ютера, то він прийде до отримувача на пряму (повідомлення не буде дублюватись для всіх робочих станцій).

Рис. 6 Мережа з використанням пристроїв з варіанту №6

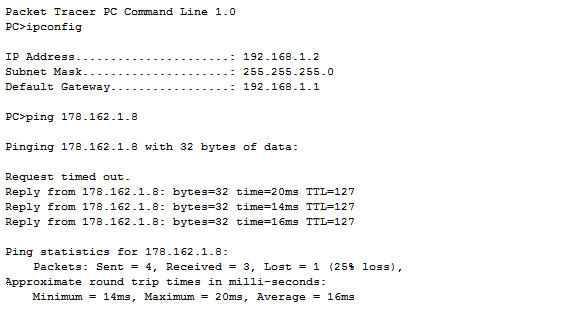

Результат роботи утиліти ping:

Мережа цього типу у транспортуванні даних не відрізняється від мережі Switch-Switch-Bridge-Switch. Їхня різниця полягає лише в тому, що передавання широкомовних повідомлень із однієї підмережі в іншу блокується роутером, та все ж у під мережах ці повідомлення можна розсилати.

Висновок:

У лабораторній роботі було розглянуто дві найпопулярніших технології локальних мереж Ethernet та Token Ring, розглянуто їх методи доступу до середовища та принципи їх роботи.

Також було розглянуто роботу різних додаткових мережених пристроїв їх спільні та відмінні принципи організації передачі даних.

До пристроїв, що підтримують протоколи мережевого рівня відносяться: міст, комутатор, шлюз та маршрутизатор; до пристроїв, що не підтримують: повторювач та концентратор.

Як бачимо, пристрої, що підтримують протоколи мережевого рівня не пропускають поширення колізії далі порта пристрою чи гілки мережі де ця колізія виникла, а втрачені пакети повторюють самі ці пристрої; тоді як, пристрої, що не підтримують мережевого рівня транслюють сигнал колізії на всі свої порти, а втрачені пакети мають повторювати станції відправники. Аналогічно і у передачі пакетів, пристрої, що не підтримують протоколи мережевого рівня транслюють пакети на всі свої порти відправляючи, таким чином, на всі станції, що до них підключені, більш інтелектуальні пристрої з підтримкою мережевого рівня передають пакети лише на той порт на який необхідно звіряючи адресу отримувача з власною адресною таблицею.