- •Шпорка по иб

- •Понятие информационной безопасности. Основные составляющие.

- •Классификация угроз. Примеры.

- •Нормативно-правовая база информационной безопасности в рф.

- •Стандарты информационной безопасности в рф.

- •Административный уровень информационной безопасности.

- •Управление рисками.

- •Процедурный уровень информационной безопасности.

- •Архитектурная безопасность. Особенности современных информационных систем, существенные с точки зрения безопасности.

- •Аутентификация.

- •Управление доступом.

- •Протоколирование и аудит.

- •Шифрование, контроль целостности.

- •Экранирование.

- •Анализ защищенности компьютерных сетей.

- •Обеспечение высокой доступности.

- •Туннелирование и управление.

- •Компоненты pki

- •Антивирусная защита.

Шифрование, контроль целостности.

Шифрова́ние — способ преобразования открытой информации в закрытую, и обратно. Применяется для хранения важной информации в ненадёжных источниках или передачи её по незащищённым каналам связи. Шифрование подразделяется на процесс зашифровывания и расшифровывания.

В зависимости от алгоритма преобразования данных, методы шифрования подразделяются на гарантированной или временной криптостойкости.

В зависимости от структуры используемых ключей методы шифрования подразделяются на

симметричное шифрование: посторонним лицам может быть известен алгоритм шифрования, но неизвестна небольшая порция секретной информации — ключа, одинакового для отправителя и получателя сообщения;

асимметричное шифрование: посторонним лицам может быть известен алгоритм шифрования, и, возможно, открытый ключ, но неизвестен закрытый ключ, известный только получателю.

Существуют следующие криптографические примитивы:

Бесключевые

Хеш-функции

Односторонние перестановки

Генераторы псевдослучайных чисел

Симметричные схемы

Шифры (блочные,потоковые)

Хеш-функции

ЭЦП

Генераторы псевдослучайных чисел

Примитивы идентификации

Асимметричные схемы

Шифры

ЭЦП

Примитивы идентификации

Целостность данных

Криптографические методы позволяют надежно контролировать целостность как отдельных порций данных, так и их наборов (таких как поток сообщении); определять подлинность источника данных; гарантировать невозможность отказаться от совершенных действий («неотказуемость»)

В основе криптографического контроля целостности лежат два понятия:

хэш-функция;

электронная цифровая подпись (ЭЦП).

Хэш-функция - это труднообратимое преобразование данных (односторонняя функция), реализуемое, как правило, средствами симметричного шифрования со связыванием блоков. Результат шифрования последнего блока (зависящий от всех предыдущих) и служит результатом хэш-функции.

Пусть имеются данные, целостность которых нужно проверить, хэш-функция и ранее вычисленный результат ее причинения к исходным данным (так называемый дайджест).

Цифровая подпись – данные присоединяемые к передаваемому сообщению и подтверждающие, что автор подписи заверил его

Функции:

Контроль целостности

Подтверждение авторства

Невозможность отказа от авторства

Экранирование.

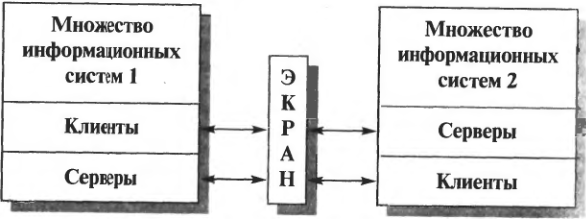

Экран – средство разграничения доступа клиентов из одного множества к серверам из другого множества

Экран осуществляет функции, контролируя информационные потоки между двумя множествами систем

Контроль потоков состоит в их фильтрации, также возможно, выполнение некоторых преобразований

Экран можно представить как последовательность фильтров

Защита внутренней области от потенциально враждебной внешней

Поддержка доступности сервисов внутренней области, уменьшая нагрузку, вызванную внешней активностью

Уменьшение уязвимости внутренних сервисов безопасности

Контроль информационных потоков, направленных во внешнюю область (поддержка режима конфиденциальности в ИС организации)

Межсетевые экраны

Классификация по уровню фильтрации:

- канальный → экранирующие концентраторы (мост, коммутатор)

- сетевой → маршрутизатор

- транспортный → транспортное экранирование

- прикладной → прикладной экран

Экранирующие концентраторы

- оптимизация работы локальной сети за счет организации виртуальных локальных сетей

Экранирующие маршрутизаторы

пакетные фильтры

анализ используемых портов, адресов

Транспортное экранирование

контроль за процессом установления виртуальных соединений и передачей информации по ней

более тонкий контроль за виртуальными соединениями

контроль за количеством передаваемых данных

Прикладные экраны

интерпретация протоколов прикладного уровня (HTTP, SMTP, FTP и д.р.)

заслоняет внутреннюю сеть от внешнего окружения