- •Введение.

- •Классификация информацинно-вычислительных сетей.

- •Преимущества компьютерных сетей.

- •Основные компоненты сети.

- •Архитектура «клиент-сервер».

- •Одноранговые сети.

- •Топологии сетей.

- •1.2.1 Элементы передачи данных.

- •1.2.2 Протоколы обмена данными.

- •1.2.3 Кодирование сообщений.

- •1.2.4 Формат кадра.

- •1.3.1Протоколы передачи данных.

- •1.3.2 Физическая адресация.

- •1.3.3 Обмен данными в Ethernet.

- •1.3.4 Иерархическая конструкция сетей Ethernet.

- •1.3.5Уровни иерархической сети.

- •1.4.1 Уровень доступа.

- •1.4.2 Функции концентраторов.

- •1.4.3 Функции коммутаторов.

- •1.4.4 Широковещательная рассылка сообщений.

- •1.5.1 Уровень распределения

- •1.5.2 Функции маршрутизаторов.

- •1.5.3 Шлюз по умолчанию.

- •1.5.4 Таблицы маршрутизации.

- •1.5.5 Локальная сеть (лвс).

- •1.5.6 Масштабируемость сети.

- •1.6.1 Проектирование сети Ethernet.

- •1.6.2 Моделирование сети.

- •2. Глобальная сеть Интернет.

- •2.1.1Интернет-провайдеры.

- •2.1.2 Точка присутствия.

- •2.1.3 Способы подключения.

- •2.1.4 Услуги Интернет-провайдеров.

- •2.2.1 Интернет протокол ip.

- •2.2.2 Обработка пакетов данных.

- •2.2.3 Передача данных в Интернет.

- •2.3.1 Варианты представления сети интернет.

- •2.3.2 Устройства в сети Интернет.

- •2.4.1 Каналы передачи данных.

- •2.4.2 «Витая пара».

- •2.4.3 Коаксиальный кабель.

- •2.4.4 Оптоволоконные кабели.

- •2.5.1 Стандарты прокладки кабелей.

- •2.5.2 Прокладка сетей на основе кабеляUtp.

- •3. Сетевая адресация.

- •3.1.1 ФункцииIp-адресов.

- •3.1.2 Структура ip-адреса.

- •3.2.1 Классификация ip-адресов.

- •3.2.2 Общие и частныеIp-адреса.

- •3.2.3 Виды рассылок.

- •3.3.1 Присвоение статического и динамического адреса

- •3.3.2 Серверы dhcp.

- •3.3.3 Настройка dhcp.

- •3.4.1 Шлюз по умолчанию.

- •3.4.2 Присвоение адреса.

- •3.4.3 Преобразование сетевых адресов.

- •4.Сетевые службы.

- •4.1.1 Взаимодействие клиента и сервера.

- •4.1.2 Протоколы взаимодействия.

- •4.1.3 Транспортные протоколы tcp и upd.

- •4.1.4 Распределение портовTcp/ip.

- •4.2.1 Служба доменных имен (dns).

- •4.2.4 Почтовые клиенты и серверы.

- •Интернет телефония.

- •4.2.7 Распределение портов.

- •4.3.1 Взаимодействие протоколов.

- •4.3.2 Модель взаимодействия открытых систем (osi).

- •5. Беспроводные технологии.

- •5.1.1 Беспроводные технологии и устройства.

- •5.1.2 Преимущества и ограничения беспроводной технологии.

- •5.1.3 Типы беспроводных сетей.

- •5.2.1 Стандарты беспроводных сетей.

- •5.2.2 Компоненты беспроводной локальной сети.

- •5.2.3 Идентификатор набора служб ssid.

- •5.2.4 Беспроводные каналы.

- •5.3.1 Атака беспроводных локальных сетей (wlan).

- •5.3.2 Ограничение доступа в сети wlan.

- •5.3.3 Аутентификация в сети wlan.

- •5.3.4 Шифрование в сети wlan.

- •5.4.1 Планирование сети wlan.

- •5.4.1 Установка и обеспечение безопасности точки доступа.

- •6. Локальные вычислительные сети

- •6.1 Методы доступа

- •6.2. Технология Ethernet

- •6.2.1. Метод доступа csma/cd

- •6.2.2. Спецификации физической среды Ethernet

- •6.3. Основные характеристики стандарта Token Ring

- •6.3.1. Маркерный метод доступа к разделяемой среде

- •6.4. Fast Ethernet как развитие классического Ethernet'а

- •6.5. Технология Gigabit Ethernet

- •6.6. Основы технологии fddi

- •6.7. Общая характеристика технологии 100vg-AnyLan

- •Сетевые операционные системы

- •Назначение операционных систем

- •Требования операционной системы

- •Выбор операционной системы

- •Виды конференцсвязи

- •Система конференцсвязи HiPath daks

- •Документальная телеконференция

- •Web технологии

- •Библиографический список:

- •Лебедев владимир борисович, дегтярев алексей андреевич

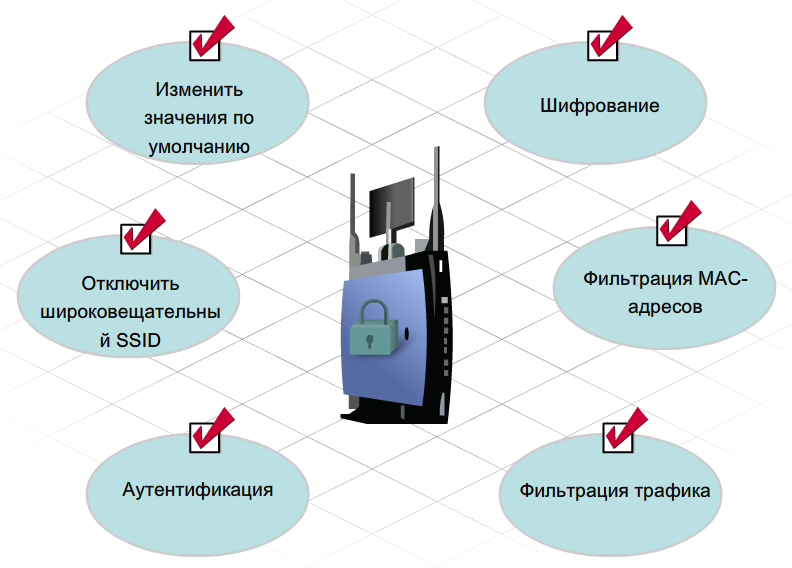

5.4.1 Установка и обеспечение безопасности точки доступа.

После того как выбрана самая оптимальная технология и определено место размещения точки доступа, выполните установку устройства WLAN и настройку точки доступа, используя средства обеспечения безопасности. Меры по обеспечению безопасности должны подбираться и реализовываться до того, как точка доступа будет подключена к сети или к Интернет-провайдеру. [10]

Среди основных мер по обеспечению безопасности можно отметить следующие:

Изменить значения SSID, заданные по умолчанию, имена пользователей и пароли

Отключить рассылку SSID

Настроить фильтрацию MAC-адресов

Среди дополнительных мер обеспечения безопасности следует рассмотреть следующие:

настройка шифрования с помощью WEP или WPA;

настройка аутентификации;

настройка фильтрации трафика.

Рисунок 10. Обеспечение безопасности точки доступа.

6. Локальные вычислительные сети

Локальные сети (Local Area Networks, LAN) — это объединение компьютеров, сосредоточенных на небольшой территории, обычно в радиусе не более 1-2 км, хотя в отдельных случаях локальная сеть может иметь и более протяженные размеры, например в несколько десятков километров. В общем случае локальная сеть представляет собой коммуникационную систему, принадлежащую одной организации.

В середине 80-х годов положение дел в локальных сетях стало кардинально меняться. Утвердились стандартные технологии объединения компьютеров в сеть -Ethernet, Arcnet, Token Ring, Token Bus, несколько позже — FDDI. Мощным стимулом для их появления послужило создание интегральных схем, что привело к появлению персональных компьютеров. Эти массовые продукты явились идеальными элементами для построения сетей — с одной стороны, они были достаточно мощными для работы сетевого программного обеспечения, а с другой — явно нуждались в объединении своей вычислительной мощности для решения сложных задач, а также разделения дорогих периферийных устройств и дисковых массивов. Поэтому персональные компьютеры стали преобладать в локальных сетях, причем не только в качестве клиентских компьютеров, но и в качестве центров хранения и обработки данных, то есть сетевых серверов, потеснив с этих привычных ролей мини-компьютеры и мэйнфреймы.

Все стандартные технологии локальных сетей опирались на тот же принцип коммутации, который был с успехом опробован и доказал свои преимущества при передаче трафика данных в глобальных компьютерных сетях — принцип коммутации пакетов.

Разработчики локальных сетей привнесли много нового в организацию работы пользователей. Так, намного проще и удобнее стало получать доступ к совместно используемым сетевым ресурсам — в отличие от глобальной в локальной сети пользователь освобождается от запоминания сложных идентификаторов разделяемых ресурсов. Для этих целей система предоставляет ему список ресурсов в удобной для восприятия форме, например в виде древовидной графической структуры («дерева» ресурсов). Еще один прием, рационализирующий работу пользователя в локальной сети, состоит в том, что после соединения с удаленным ресурсом пользователь получает возможность обращаться к нему с помощью тех же команд, которые он использовал при работе с локальными ресурсами. Последствием и одновременно движущей силой такого прогресса стало появление огромного числа непрофессиональных пользователей, освобожденных от необходимости изучать специальные (и достаточно сложные) команды для сетевой работы.

Конец 90-х выявил явного лидера среди технологий локальных сетей — семейство Ethernet, в которое вошли классическая технология Ethernet 10 Мбит/с, а также Fast Ethernet 100 Мбит/с и Gigabit Ethernet 1000 Мбит/с. Простые алгоритмы работы предопределили низкую стоимость оборудования Ethernet. Широкий диапазон иерархии скоростей позволяет рационально строить локальную сеть, применяя ту технологию семейства, которая в наибольшей степени отвечает задачам предприятия и потребностям пользователей. Важно также, что все технологии Ethernet очень близки друг к другу по принципам работы, что упрощает обслуживание и интеграцию этих сетей.

Специальный комитет Института инженеров по электротехнике и радиоэлектронике (Institute of Electrical and Electronics Engineers, IEEE) - IEEE 802.x - разрабатывает стандарты, содержащие рекомендации для проектирования нижних уровней локальных сетей -физического и канального. Комитет включает 12 подкомитетов, имеющих свои направления стандартизации. Например, стандарты подкомитета 802.1 описывают средства объединения сетей, 802.3, 802.4, 802.5 - технологии локальных сетей Ethernet, Arcnet, Token Ring.