- •Введение.

- •Классификация информацинно-вычислительных сетей.

- •Преимущества компьютерных сетей.

- •Основные компоненты сети.

- •Архитектура «клиент-сервер».

- •Одноранговые сети.

- •Топологии сетей.

- •1.2.1 Элементы передачи данных.

- •1.2.2 Протоколы обмена данными.

- •1.2.3 Кодирование сообщений.

- •1.2.4 Формат кадра.

- •1.3.1Протоколы передачи данных.

- •1.3.2 Физическая адресация.

- •1.3.3 Обмен данными в Ethernet.

- •1.3.4 Иерархическая конструкция сетей Ethernet.

- •1.3.5Уровни иерархической сети.

- •1.4.1 Уровень доступа.

- •1.4.2 Функции концентраторов.

- •1.4.3 Функции коммутаторов.

- •1.4.4 Широковещательная рассылка сообщений.

- •1.5.1 Уровень распределения

- •1.5.2 Функции маршрутизаторов.

- •1.5.3 Шлюз по умолчанию.

- •1.5.4 Таблицы маршрутизации.

- •1.5.5 Локальная сеть (лвс).

- •1.5.6 Масштабируемость сети.

- •1.6.1 Проектирование сети Ethernet.

- •1.6.2 Моделирование сети.

- •2. Глобальная сеть Интернет.

- •2.1.1Интернет-провайдеры.

- •2.1.2 Точка присутствия.

- •2.1.3 Способы подключения.

- •2.1.4 Услуги Интернет-провайдеров.

- •2.2.1 Интернет протокол ip.

- •2.2.2 Обработка пакетов данных.

- •2.2.3 Передача данных в Интернет.

- •2.3.1 Варианты представления сети интернет.

- •2.3.2 Устройства в сети Интернет.

- •2.4.1 Каналы передачи данных.

- •2.4.2 «Витая пара».

- •2.4.3 Коаксиальный кабель.

- •2.4.4 Оптоволоконные кабели.

- •2.5.1 Стандарты прокладки кабелей.

- •2.5.2 Прокладка сетей на основе кабеляUtp.

- •3. Сетевая адресация.

- •3.1.1 ФункцииIp-адресов.

- •3.1.2 Структура ip-адреса.

- •3.2.1 Классификация ip-адресов.

- •3.2.2 Общие и частныеIp-адреса.

- •3.2.3 Виды рассылок.

- •3.3.1 Присвоение статического и динамического адреса

- •3.3.2 Серверы dhcp.

- •3.3.3 Настройка dhcp.

- •3.4.1 Шлюз по умолчанию.

- •3.4.2 Присвоение адреса.

- •3.4.3 Преобразование сетевых адресов.

- •4.Сетевые службы.

- •4.1.1 Взаимодействие клиента и сервера.

- •4.1.2 Протоколы взаимодействия.

- •4.1.3 Транспортные протоколы tcp и upd.

- •4.1.4 Распределение портовTcp/ip.

- •4.2.1 Служба доменных имен (dns).

- •4.2.4 Почтовые клиенты и серверы.

- •Интернет телефония.

- •4.2.7 Распределение портов.

- •4.3.1 Взаимодействие протоколов.

- •4.3.2 Модель взаимодействия открытых систем (osi).

- •5. Беспроводные технологии.

- •5.1.1 Беспроводные технологии и устройства.

- •5.1.2 Преимущества и ограничения беспроводной технологии.

- •5.1.3 Типы беспроводных сетей.

- •5.2.1 Стандарты беспроводных сетей.

- •5.2.2 Компоненты беспроводной локальной сети.

- •5.2.3 Идентификатор набора служб ssid.

- •5.2.4 Беспроводные каналы.

- •5.3.1 Атака беспроводных локальных сетей (wlan).

- •5.3.2 Ограничение доступа в сети wlan.

- •5.3.3 Аутентификация в сети wlan.

- •5.3.4 Шифрование в сети wlan.

- •5.4.1 Планирование сети wlan.

- •5.4.1 Установка и обеспечение безопасности точки доступа.

- •6. Локальные вычислительные сети

- •6.1 Методы доступа

- •6.2. Технология Ethernet

- •6.2.1. Метод доступа csma/cd

- •6.2.2. Спецификации физической среды Ethernet

- •6.3. Основные характеристики стандарта Token Ring

- •6.3.1. Маркерный метод доступа к разделяемой среде

- •6.4. Fast Ethernet как развитие классического Ethernet'а

- •6.5. Технология Gigabit Ethernet

- •6.6. Основы технологии fddi

- •6.7. Общая характеристика технологии 100vg-AnyLan

- •Сетевые операционные системы

- •Назначение операционных систем

- •Требования операционной системы

- •Выбор операционной системы

- •Виды конференцсвязи

- •Система конференцсвязи HiPath daks

- •Документальная телеконференция

- •Web технологии

- •Библиографический список:

- •Лебедев владимир борисович, дегтярев алексей андреевич

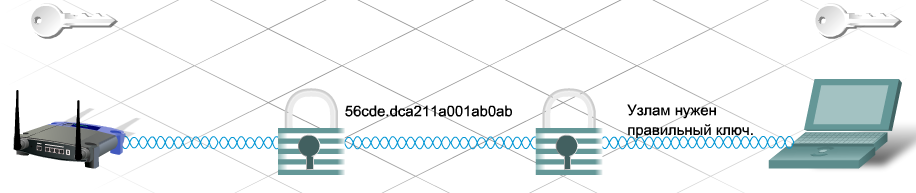

5.3.4 Шифрование в сети wlan.

Аутентификация и фильтрация MAC-адресов могут блокировать взломщику доступ в беспроводную сеть, но не смогут предотвратить перехват передаваемых данных. Поскольку не существует четких границ беспроводных сетей и весь трафик передается без проводов, то взломщик может легко перехватывать или прочитать кадры данных беспроводной сети. Шифрование – это процесс преобразования данных таким образом, что даже перехват информация оказывается бесполезным.

Протокол конфиденциальности, эквивалентной проводной связи - Wired Equivalency Protocol (WEP).

Протокол WEP – это усовершенствованный механизм безопасности, позволяющий шифровать сетевой трафик в процессе передачи. В протоколе WEP для шифрования и расшифровки данных используются предварительно настроенные ключи.

WEP-ключ вводится как строка чисел и букв длиной 64 или 128 бит. В некоторых случаях протокол WEP поддерживает 256-битные ключи. Для упрощения создания и ввода этих ключей во многих устройствах используются фразы-пароли. Фраза-пароль – это простое средство запоминания слова или фразы, используемых при автоматической генерации ключа.

Для эффективной работы протокола WEP точка доступа, а также каждое беспроводное устройство, имеющее разрешение на доступ в сеть, должны использовать общий WEP-ключ. Без этого ключа устройства не смогут распознать данные, передаваемые по беспроводной сети.

Рисунок 8. Шифрование в сети WLAN.

Протокол WEP – это эффективное средство защиты данных от перехвата. Тем не менее, протокол WEP также имеет свои слабые стороны, одна из которых заключается в использовании статического ключа для всех устройств с поддержкой WEP. Существуют программы, позволяющие взломщику определить WEP-ключ. Эти программы можно найти в сети Интернет. После того, как взломщик получил ключ, он получает полный доступ ко всей передаваемой информации.

Одним из средств защиты от такой уязвимости является частая смена ключей. Существует усовершенствованное и безопасное средство шифрования – протокол защищенного доступа Wi-Fi (Wi-Fi Protected Access, (WPA)).

Защищенный доступ к Wi-Fi (WPA).

В протоколе WPA используются ключи шифрования длиной от 64 до 256 бит. При этом WPA, в отличие от WEP, генерирует новые динамические ключи при каждой попытке клиента установить соединение с точкой доступа. По этой причине WPA считается более безопасным, чем WEP, так как его значительно труднее взломать.

Рисунок 9. Шифрование в сети WLAN.

5.4.1 Планирование сети wlan.

При развертывании решения беспроводной сети важно провести планирование до начала процесса установки. Это предусматривает выполнение следующих операций:

определить стандарт беспроводной связи;

определить наиболее эффективную конфигурацию устройств;

составить план установки и обеспечения безопасности;

разработать стратегию резервного копирования и обновления микропрограмма беспроводных устройств.

При выборе стандарта сети WLAN необходимо рассмотреть несколько факторов. К числу наиболее общих факторов относятся следующие: требования к пропускной способности, зоны покрытия, существующие реализации и стоимость. Эта информация собирается в ходе изучения требований конечного пользователя. Лучший способ изучения требований конечного пользователя - задавать вопросы.

Пропускная способность в базовом наборе услуг должна быть достаточной для совместного использования всеми пользователями данного BSS. Даже если приложениям не требуется высокоскоростного подключения, оно может потребоваться в случае одновременного подключения большого числа пользователей.

Для разных стандартов заданы разные зоны покрытия. Сигнал частотой 2,4 ГГц, применяемый в технологиях 802.11 b/g/n, передается на большее расстояние, чем сигнал частотой 5 ГГц, применяемый в технологиях 802.11a. Тем самым, 802.11 b/g/n обеспечивает больший базовый набор услуг (BSS). Это позволяет использовать меньше единиц оборудования и снизить стоимость реализации.