- •Перечень лабораторных работ

- •5 Основное оборудование:

- •6 Задание на занятие:

- •7 Порядок выполнения работы:

- •Лабораторная работа № 2

- •2 Цель работы:

- •4 Литература:

- •5 Основное оборудование:

- •Лабораторная работа № 3

- •2 Цель работы:

- •3.1 Изучить порядок работы с программами Courier и s-Tools.

- •4 Литература:

- •5 Основное оборудование:

- •9 Контрольные вопросы

- •6 Задание на занятие:

- •Приложение к практическому занятию №3

- •Лабораторная работа № 5

- •3.1 По указанной литературе и методическим указаниям изучить основные понятия стеганографии и криптографии, уяснить принцип сокрытия информации на html-страницах.

- •4 Литература:

- •5 Основное оборудование:

- •9 Контрольные вопросы:

- •6 Задание на занятие:

- •Приложение к практическому занятию №5

- •Честность /– лучшая/ политика./ м.Сервантес

- •Благо народа – вот высший закон. Лабораторная работа № 8

- •3.1 По методическим указаниям изучить метод гаммирования и порядок работы с программой моделирования радиоэлектронных устройств Electronics Workbench (ewb).

- •4 Литература:

- •5 Основное оборудование:

- •9 Контрольные вопросы:

- •6 Задание на занятие:

- •Приложение к практическому занятию №8

- •Лабораторная работа № 9

- •3.1 Изучить теоретические вопросы по теме.

- •4 Литература:

- •5 Основное оборудование:

- •2 Теоретическая часть

- •2.1 Атаки на пароль

- •2.2 Проблема выбора пароля

- •2.3 Порядок работы с программами вскрытия паролей.

- •2.4 Работа с программами взлома на примере azpr

- •7 Порядок выполнения работы:

- •8 Содерпжание отчета:

- •5 Основное оборудование:

- •Приложение к практическому занятию №10

- •Создание загрузочного диска и файла образа

- •Лабораторная работа № 11

- •9 Контрольные вопросы

- •6 Содержание отчета

- •7 Методические указания по выполнению работы

- •7.1 Установка Secret Disk 4

- •4.2. Добавление нового пользователя.

- •4.3 Создание зашифрованного диска

- •4.4 Установка дополнительных алгоритмов шифрования с помощью программы sdCryptoPack-4.6.0.14

- •Приложение 1

- •1 Программно-аппаратный комплекс Secret Disc 4

- •1.1 Защита системного раздела

- •1.2 Многопользовательский режим работы

- •1.3 Всестороннее использование цифровых сертификатов

- •1.4 Двухфакторная аутентификация

- •1.5 Защита мастер-ключа защищенного системного раздела

- •1.6 Защита мастер-ключей зашифрованных дисков

- •1.7 Схема проверки действительности сертификатов

- •1.8 Поддержка криптопровайдеров

- •1.9 Модели eToken

- •1.10 Требования к pin-коду

- •2 Алгоритмы шифрования данных. Пакет дополнительных алгоритмов шифрования Secret Disk Crypto Pack

- •Лабораторная работа № 12

- •2 Цель работы

- •3.1 Изучить теоретические вопросы по теме.

- •4 Литература

- •5 Основное оборудование:

- •2. Общие сведения о ключах eToken Смарт-карты и usb-ключи

- •3 Выполнение работы

- •4. Создание профиля пользователя

- •8. Содержание отчета:

- •9. Контрольные вопросы:

Лабораторная работа № 11

1 Наименование: Защита конфиденциальной информации на рабочих станциях с помощью ПО Secret Disc 4

2 Цель работы:

2.1 получение практических навыков по защите конфиденциальной информации на рабочих станциях с помощью ПО Secret Disk 4;

2.2 подключение дополнительных алгоритмов шифрования Secret Disk.

3 Подготовка к занятию:

3.1 Изучить теоретические вопросы по теме.

3.2 Получить допуск к работе.

4 Литература:

4.1. Защита информации и персональных данных [Электронный ресурс] / Компания «Аладдин Р.Д.» // Компания «Аладдин Р.Д.», 2012. - Режим доступа: https://www.aladdin-rd.ru – Загл. с экрана.

4.2. Аутентификация. Теория и практика обеспечения безопасного доступа к информационным ресурсам. Учебное пособие для вузов/ под ред. А.А. Шелупанова, С. Л. Груздева, Ю.С. Нахаева. – М.: Горячая линия – Телеком, 2009.

4.3. Приложение к лабораторной работе.

5 Основное оборудование:

5.1 Персональный IBM PC.

7 Подготовка к лабораторной работе

7.1.Изучите указанную в разделе 2 литературу.

7.2 Ответьте на контрольные вопросы.

8 Содержание работы

8.1. В соответствии с руководством администратора установите на компьютер – Secret Disk 4.

8.2. Получите от преподавателя комплект ключей eToken - USB eToken или SmartCard.

8.3 Создайте виртуальный диск и сохраните на нем документ.

8.4 Попробуйте отключить/включить eToken, проверьте отмонтирование виртуального зашифрованного диска.

8.5 Убедитесь в работоспособности системы Secret Disk 4 с использованием eToken.

8.6 Установите Secret Disk Cripto Pack (Sdcryptopack-4.6.0.14). Убедиться в появлении дополнительных алгоритмов шифрования.

9 Контрольные вопросы

9.1 Для чего предназначен программно-аппаратный комплекс Secret Disk?

9.2 Возможности Secret Disk.

9.3 Расскажите о многопользовательском режиме работы?

9.4 Какая аутентификация используется в Secret Disk? В чем ее особенность?

9.5 Как организуется защита мастер – ключа защищенного системного раздела?

9.6 В чем заключается защита мастер – ключа зашифрованных дисков?

9.7 Для чего используется Secret Disk Crypto Pack?

9.8 Основные характеристики алгоритма шифрования DES.

6 Содержание отчета

Отчет оформляется на бригаду.

В отчете необходимо представить следующие сведения:

- наименование и цели работы;

- краткую характеристику программного комплекса Secret Disk и алгоритмов шифрования;

- порядок выполнения работы;

- выводы по результатам выполненных действий.

7 Методические указания по выполнению работы

Перед началом работы убедитесь, что на компьютере установлены драйверы ключей eToken PKI Client.

7.1 Установка Secret Disk 4

Для того чтобы установить Secret Disk, необходимо выполнить следующие действия.

1) Запустите программу установки, соответствующую разрядности операционной системы на вашем компьютере.

2) В появившемся окне приветствия программы установки нажмите «Далее» (Рис. 1).

Рис. 1 Окно приветствия программы установки

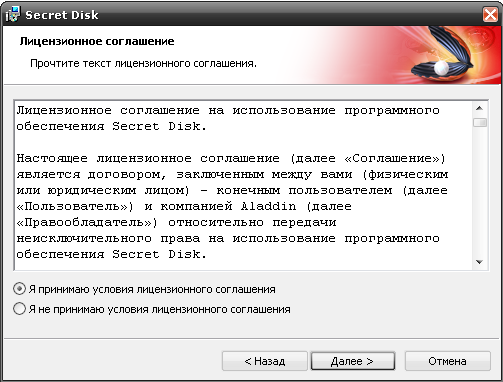

3) В следующем окне ознакомьтесь с лицензионным соглашением (Рис. 2).

4) Для согласия с условиями выберите «Я принимаю условия лицензионного соглашения» и нажмите «Далее».

5) Для того чтобы Secret Disk был установлен в папку по умолчанию, в окне «Папка назначения» нажмите «Далее» (Рис. 3).

Рис. 2 Лицензионное соглашение

Рис. 3 Папка назначения

Для того чтобы Secret Disk установить в другую папку нажмите «Изменить» и выберите нужную папку.

Устанавливайте Secret Disk либо на системный диск, либо на диск, данные на котором не планируется шифровать!

6) Для начала установки в следующем окне нажмите «Установить» (Рис. 4).

Рис. 4 Программа готова к установке

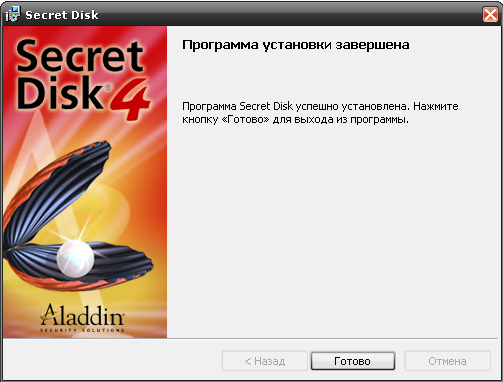

7) Убедитесь в том, что процесс установки завершен успешно, и нажмите «Готово» (Рис. 5).

Рис. 5 Установка завершена

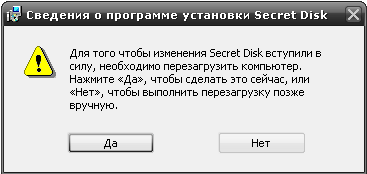

8) При появлении сообщения о необходимости перезагрузки компьютера нажмите «Да» (Рис. 6).

Рис. 6 Перезагрузка компьютера