- •Основные понятия и сущность защиты информации.

- •2.Профессиональная тайна.

- •3.Методологические основы и принципы зи.

- •4.Перечень сведений, не подлежащих засекречиванию.

- •7. Виды уязвимости защищаемой информации.

- •8. Направления и виды деятельности спецслужб по несанкционированному доступу к защищаемой информации.

- •9.Критерии стратегии защиты информации.

- •10.Классификация информации по признаку доступа к ней.

- •11. Классификация методов защиты информации.

- •14. Личная тайна (персональные данные).

- •15. Объекты защиты информации.

- •1. Разведывательный директорат.

- •2. Научно-технический директорат.

- •3. Оперативный директорат.

- •4. Административный директорат.

- •19. Классификация защищаемой информации.

- •20. Государственная тайна

- •27. Принципы организации информационного пространства :

- •28. Коммерческая тайна.

- •29.Причины и условия возникновения угроз би.

- •30. Криптографические методы защиты информации

- •31. Классификация носителей защищаемой информации.

- •32. Кадровое обеспечение защиты информации.

- •33. Понятия «защита информации», «безопасность информации» и «информационная безопасность».

- •34. Служебная тайна.

- •35. Формы собственности на информацию.

- •36. Грифы и степень секретности информации. Виды тайн.

- •37. Каналы несанкционированного доступа к информации – повторяет 25.

- •39. Структура укзи.

- •40. Классификация защищаемой информации по видам тайн, и степеням конфиденциальности (из вопр 19).

- •42. Классификация защищаемой информации по собственникам и владельцам.

35. Формы собственности на информацию.

Существуют три формы собственности: государственная, муниципальная, частная. Закрытая информация является предметом собственности и может подпадать под вышеперечисленные формы собственности.

По собственнику информация может подразделяться:

информация, составляющая общественное достояние;

информация, находящаяся в собственности государства или в его временном управлении в соответствии с законом;

информация, находящаяся в собственности предприятий, организаций коллективов;

информация, находящаяся в собственности граждан.

36. Грифы и степень секретности информации. Виды тайн.

Степень секретности – параметр закрытой информации ограниченного доступа, который определяет комплекс мер по обеспечению режима информации. Степень секретности устанавливается в зависимости от размера и масштаба ущерба, который может быть нанесён в случае разглашения информации.

Гриф секретности – реквизит, проставляемый на носитель информации и служащий идентификатором для опознания степени секретности.

Виды тайн: в зависимости от сути информации она может составлять следующие тайны:

- государственная - важные сведения, охраняемые государством. Характеризуется тремя степенями секретности и соответствующими им грифами:

особой важности (сведения, разглашение которых может повлечь за собой ущерб интересам РФ в одной или нескольких областях деятельности

совершенно секретно – ущерб в масштабе одного министерства, ведомства либо отрасли экономики

секретно – ущерб в масштабе предприятия, учреждения либо организации

- коммерческая – ценные сведения, распространение которых может повлечь за собой убытки организации или предприятию

Степени:

коммерческая тайна – строго конфиденциально

коммерческая тайна – конфиденциально

коммерческая тайна

- профессиональная – сведения, полученные в ходе профессиональной деятельности

- служебная – сведения, полученные в процессе выполнения служебных обязанностей. Характеризуется грифом «для служебного пользования»

- личная – сведения, позволяющие идентифицировать человека и его характеристики

37. Каналы несанкционированного доступа к информации – повторяет 25.

38. Носители и источники информации – повторяет 24 .

39. Структура укзи.

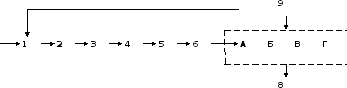

Структура УКЗИ приведена на рис.

концепции, формирующие среду защиты;

структуризация среды защиты;

система показателей защищённости информации;

система дестабилизирующих факторов, воздействующих на информацию;

методология оценки уязвимости информации;

методология определения требований к ЗИ;

система концептуальных решений по ЗИ

а- функции защиты;

б- задачи защиты;

в- средства защиты;

г- система защиты;

требования к концептуальным решениям

условия, способствующие повышению продуктивности защиты

Концепции, задающие ситуацию защиты.

Основными путями решения данной задачи являются формирование на каждом объекте информационного характера, построение унифицированной технологии автоматизированной обработки информации и разработка методологии организации информационного обеспечения деятельности объектов.

Методология описания ситуации защиты.

Одна из наиболее характерных ситуаций, возникающих в процессе решения задач защиты, заключается в повышенном влиянии случайных факторов. Это затрудняет их формальное описание. Поэтому формализация расширяется до уровня структуризации, т. е. представление структуры в виде совокупности взаимодействующих элементов.

Система показателей уязвимости (защищённости информации).

Под показателем уязвимости информации понимается мера потенциально возможного негативного воздействия на защищаемую информацию. Величина, дополняющая меру уязвимости до максимально возможного значения представляет собой меру защищённости информации. Поскольку современные системы ЗИ сложны, то нет возможности одним показателем оценить меру уязвимости, для этого существует множество показателей, объединённых в некоторую упорядоченную систему.

Система дестабилизирующих факторов, влияющих на уязвимость (защищённость) информации.

Под дестабилизирующим фактором понимается событие или явление, содержащее в себе потенциальную возможность такого негативного воздействия на информацию, результатом которого может быть повышение показателей уязвимости защищаемой информации или снижение показателей её защищённости.

Речь идёт о формировании упорядоченной и полной системы дестабилизирующих факторов, т. е. угроз информации. Для этого необходимо иметь сведения о всех потенциально возможных угрозах как в существующих так и в перспективных СОД. Это сложная задача. О возможных подходах будет рассказано далее.

Методология оценки уязвимости (защищённости информации).

Данная методология должна содержать методы, модели и инструментальные средства определения текущих и прогнозирования будущих значений каждого из системы показателей уязвимости информации под воздействием каждой из потенциально возможных угроз. Сущность и содержание этих методов рассмотрим позднее.

Методология определения требований к ЗИ.

В классической теории систем предполагается, что требования к любым параметрам создаваемых систем определяются в количественном выражении. Однако в силу неопределённости процессов ЗИ предложить строго формальную и адекватную методику определения требуемого уровня защиты не удаётся. Таким образом в настоящее время используются эвристические и теоретико-эмпирические методы. Они рассматриваются во взаимосвязи с задачей оптимизации и стандартизации систем ЗИ.

Система концептуальных решений по ЗИ.

Согласно теории ЗИ концептуальные меры свелись к введению взаимосвязанной цепочки понятий.