- •Челябинск

- •2002 Предисловие

- •От издательства

- •Часть 1 Операционные системы и среды

- •Глава 1 Основные понятия Понятие операционной среды

- •Понятия вычислительного процесса и ресурса

- •Диаграмма состояний процесса

- •Реализация понятия последовательного процесса в ос

- •Процессы и треды

- •Прерывания

- •Основные виды ресурсов

- •Классификация операционных систем

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 2 Управление задачами и памятью в операционных системах

- •Планирование и диспетчеризация процессов и задач Стратегии планирования

- •Дисциплины диспетчеризации

- •Вытесняющие и не вытесняющие алгоритмы диспетчеризации

- •Качество диспетчеризации и гарантии обслуживания

- •Диспетчеризация задач с использованием динамических приоритетов

- •Память и отображения, виртуальное адресное пространство

- •Простое непрерывное распределение и распределение с перекрытием (оверлейные структуры)

- •Распределение статическими и динамическими разделами

- •Разделы с фиксированными границами

- •Разделы с подвижными границами

- •Сегментная, страничная и сегментно-страничная организация памяти

- •Сегментный способ организации виртуальной памяти

- •Страничный способ организации виртуальной памяти

- •Сегментно-страничный способ организации виртуальной памяти

- •Распределение оперативной памяти в современных ос для пк

- •Распределение оперативной памяти вMs-dos

- •Распределение оперативной памяти вMicrosoftWindows95/98

- •Распределение оперативной памяти вMicrosoftWindowsNt

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 3 Особенности архитектуры микропроцессоровi80x86

- •Реальный и защищённый режимы работы процессора

- •Новые системные регистры микропроцессоров i80x86

- •Адресация в 32-разрядных микропроцессорахi80х86 при работе в защищённом режиме Поддержка сегментного способа организации виртуальной памяти

- •Поддержка страничного способа организации виртуальной памяти

- •Режим виртуальных машин для исполнения приложений реального режима

- •Защита адресного пространства задач

- •Уровни привилегий для защиты адресного пространства задач

- •Механизм шлюзов для передачи управления на сегменты кода с другими уровнями привилегий

- •Система прерываний 32-разрядных микропроцессоровi80x86

- •Работа системы прерываний в реальном режиме работы процессора

- •Работа системы прерываний в защищённом режиме работы процессора

- •Обработка прерываний в контексте текущей задачи

- •Обработка прерываний с переключением на новую задачу

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 4 Управление вводом/выводом и файловые системы

- •Основные понятия и концепции организации ввода/вывода в ос

- •Режимы управления вводом/выводом

- •Закрепление устройств, общие устройства ввода/вывода

- •Основные системные таблицы ввода/вывода

- •Синхронный и асинхронный ввод/вывод

- •Кэширование операций ввода/вывода при работе с накопителями на магнитных дисках

- •Функции файловой системы ос и иерархия данных

- •Структура магнитного диска (разбиение дисков на разделы)

- •Файловая системаFat

- •Структура загрузочной записиDos

- •Файловые системыVfaTиFat32

- •Файловая система hpfs

- •Файловая система ntfs (New Technology File System)

- •Основные возможности файловой системы ntfs

- •Структура тома с файловой системой ntfs

- •Возможности файловой системыNtfSпо ограничению доступа к файлам и каталогам

- •Основные отличияFaTи ntfs

- •Контрольные вопросы и задачи Вопросы для проверки

- •Задания

- •Глава 5 Архитектура операционных систем и интерфейсы прикладного

- •Принцип функциональной избирательности

- •Принцип генерируемости ос

- •Принцип функциональной избыточности

- •Принцип виртуализации

- •Принцип независимости программ от внешних устройств

- •Принцип совместимости

- •Принцип открытой и наращиваемой ос

- •Принцип мобильности (переносимости)

- •Принцип обеспечения безопасности вычислений

- •Микроядерные операционные системы

- •Монолитные операционные системы

- •Требования, предъявляемые к ос реального времени

- •Мультипрограммность и многозадачность

- •Приоритеты задач (потоков)

- •Наследование приоритетов

- •Синхронизация процессов и задач

- •Предсказуемость

- •Принципы построения интерфейсов операционных систем

- •Интерфейс прикладного программирования

- •Реализация функцийApIна уровне ос

- •Реализация функцийApIна уровне системы программирования

- •Реализация функцийApIс помощью внешних библиотек

- •Платформенно-независимый интерфейс posix

- •Пример программирования в различныхApiос

- •Текст программы дляWindows(WinApi)

- •Текст программы дляLinux(posixapi)

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 6 Проектирование параллельных взаимодействующих вычислительных процессов

- •Независимые и взаимодействующие вычислительные процессы

- •Средства синхронизации и связи при проектировании взаимодействующих вычислительных процессов

- •Использование блокировки памяти при синхронизации параллельных процессов

- •Возможные проблемы при организации взаимного исключения посредством использования только блокировки памяти

- •Алгоритм Деккера

- •Синхронизация процессов посредством операции «проверка и установка»

- •Семафорные примитивы Дейкстры

- •Мьютексы

- •Использование семафоров при проектировании взаимодействующих вычислительных процессов

- •Задача «поставщик – потребитель»

- •Пример простейшей синхронизации взаимодействующих процессов

- •Решение задачи «читатели – писатели»

- •Мониторы Хоара

- •Почтовые ящики

- •Конвейеры и очереди сообщений Конвейеры (программные каналы)

- •Очереди сообщений

- •Примеры создания параллельных взаимодействующих вычислительных процессов

- •Пример создания многозадачного приложения с помощью системы программированияBorlandDelphi

- •Пример создания комплекса параллельных взаимодействующих программ, выступающих как самостоятельные вычислительные процессы

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 7 Проблема тупиков и методы борьбы с ними

- •Понятие тупиковой ситуации при выполнении параллельных вычислительных процессов

- •Примеры тупиковых ситуаций и причины их возникновения

- •Пример тупика на ресурсах типаCr

- •Пример тупика на ресурсах типаCRиSr

- •Пример тупика на ресурсах типаSr

- •1: P(s2); 5: p(s1);

- •Формальные модели для изучения проблемы тупиковых ситуаций

- •Сети Петри

- •Вычислительные схемы

- •Модель пространства состояний системы

- •Методы борьбы с тупиками

- •Предотвращение тупиков

- •Обход тупиков

- •Обнаружение тупика

- •Обнаружение тупика посредством редукции графа повторно используемых ресурсов

- •Методы обнаружения тупика по наличию замкнутой цепочки запросов

- •Алгоритм обнаружения тупика по наличию замкнутой цепочки запросов

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 8 Современные операционные системы

- •Семейство операционных системUnix Общая характеристика семейства операционных систем unix, особенности архитектуры семейства осunix

- •Основные понятия системыUnix

- •Виртуальная машина

- •Пользователь

- •Интерфейс пользователя

- •Привилегированный пользователь

- •Команды и командный интерпретатор

- •Процессы

- •Функционирование системыUnix

- •Выполнение процессов

- •Подсистема ввода/вывода

- •Перенаправление ввода/вывода

- •Файловая система

- •Структура файловой системы

- •Защита файлов

- •Межпроцессные коммуникации вUnix

- •Сигналы

- •Семафоры

- •Программные каналы

- •Очереди сообщений

- •Разделяемая память

- •Вызовы удаленных процедур (rpc)

- •Операционная системаLinux

- •Семейство операционных систем os/2WarpкомпанииIbm

- •Особенности архитектуры и основные возможности os/2Warp

- •Особенности интерфейса os/2Warp

- •Серверная операционная система os/2Warp4.5

- •Сетевая ос реального времениQnx

- •Архитектура системыQnx

- •Основные механизмы qnx для организации распредёленных вычислений

- •Контрольные вопросы и задачи Вопросы для проверки

- •Приложение а Тексты программы параллельных взаимодействующих задач

- •Приложение б Тексты программ комплекса параллельных взаимодействующих приложений

- •Текст программы а

- •Текст программы в

- •Текст программы d

- •Текст программы g

- •Список литературы

- •Часть 1 6

- •Глава 5 Архитектура операционных систем и интерфейсы прикладного 240

- •Глава 6 Проектирование параллельных взаимодействующих вычислительных 279

- •Глава 7 Проблема тупиков и методы 348

- •Глава 8 Современные операционные 391

Алгоритм обнаружения тупика по наличию замкнутой цепочки запросов

Итак, распознавание тупика может быть основано на анализе модели распределения ресурсов. Один из алгоритмов, основанный на методе обнаружения замкнутой цепи запросов, был разработан сотрудниками фирмы IBM; этот алгоритм использовался в одной из ОС этой компании. Он использует информацию о состоянии системы, содержащуюся в двух таблицах: таблице текущего распределения (назначения) ресурсовRATBLи «таблице» заблокированных процессовPWTBL(для каждого вида ресурса может быть свой список заблокированных процессов). При каждом запросе на получение или освобождении ресурсов содержимое этих таблиц модифицируется, а при запросе – анализируется в соответствии со следующим алгоритмом, который описан по пунктам [49].

1 Запрос от процесса Jна занятый ресурс I.

2 Поместить номер ресурса I в PWTBL в строке с номером процесса J.

3 Использовать I в качестве смещения в RATBL, чтобы найти номер процесса К, который владеет ресурсом.

4 Использовать К в качестве смещения в PWTBL.

5 Проверить, ждёт ли процесс К освобождения какого-либо ресурса I’. Если нет, то перейти к шагу 6, в противном случае – к шагу 7.

6 Перевести Jв состояние ожидания и выйти из алгоритма.

7 Использовать I’ в качестве смещения вRATBL, чтобы найти номер блокирующего его процесса К'.

8 Проверить К' = J. Если нет, то перейти к шагу 9, в противном случае – к шагу 11.

9 Проверить, вся ли таблица PWTBL просмотрена. Если да, то перейти к шагу 6, в противном случае – к шагу 10.

10 Присвоить К:= К' и перейти к шагу 4.

11 Вывод о наличии тупика с последующим восстановлением.

12 Конец алгоритма.

Для иллюстрации описанного алгоритма распознавания тупика рассмотрим следующую последовательность событий:

1 Процесс Р1 занимает ресурс R1.

2 Процесс Р2 занимает ресурс R3.

3 Процесс РЗ занимает ресурс R2.

4 Процесс Р2 занимает ресурс R4.

5 Процесс Р1 занимает ресурс R5.

В результате таблица распределения ресурсов (RATBL) имеет следующий вид:

Таблица 7.3.Таблица распределения ресурсов RATBL

|

Ресурсы

|

Процессы

|

|

1

|

1

|

|

2

|

3

|

|

3

|

2

|

|

4

|

2

|

|

5

|

1

|

1 Пусть процесс Р1 пытается занять ресурс R3, поэтому в соответствии с описанным алгоритмом J = 1, I= 3, К = 2. Процесс К не ждёт никакого ресурсаI’, поэтому процесс Р1 блокируется по ресурсу R3.

2 Далее, пусть процесс Р2 пытается занять ресурс R2.

J = 3, I= 2, К = 3.

Процесс К не ждёт никакого ресурса, поэтому процесс Р2 блокируется по ресурсу R2.

3 И наконец, пусть процесс РЗ пытается обратиться к ресурсу R5.

J= 3,I= 5, К = 1,I’ = 3, К’ = 2,K'< >J, поэтому берём К = 2,I’ = 2, К' = 3.

В этом случае К' = J, то есть тупик определён. Таблица заблокированных процессов (PWTBL) теперь имеет следующий вид.

Таблица 7.4,Таблица заблокированных процессов PWTBL

|

Процесс

|

Ресурс

|

|

1

|

3

|

|

2

|

2

|

|

3

|

5

|

Равенство J= К' означает, что существует замкнутая цепь взаимоисключающих и ожидающих процессов, то есть выполняются все четыре условия существования тупика.

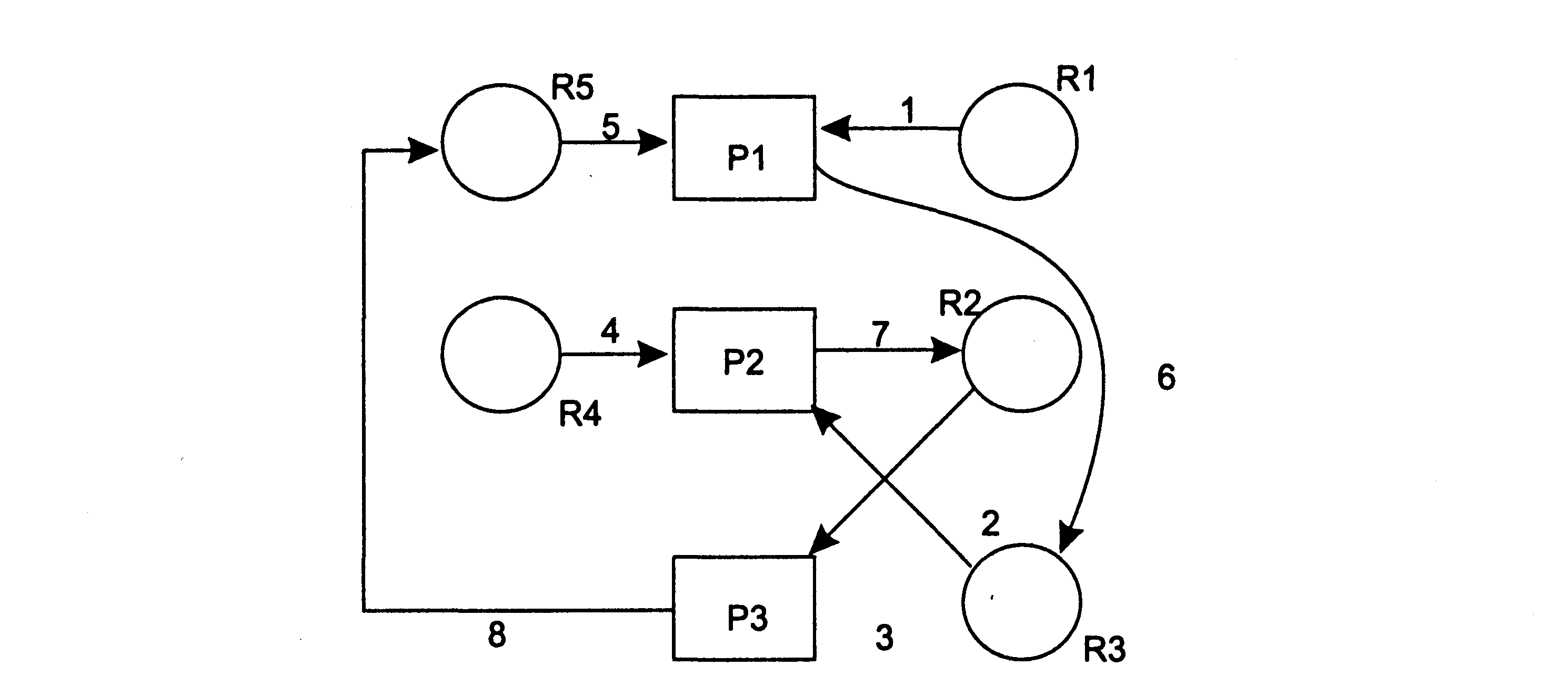

Д ля

описанного нами примера можно построить

модель Холта; её изображение приведено

на рис. 7.14. На этом рисунке пронумерованы

дуги запросов, которые процессы

последовательно генерировали в

соответствии с нашим примером. Из рисунка

сразу видно, что в результате такой

последовательности запросов образовалась

замкнутая цепочка: (8, 5, 6, 2, 7, 3), что и

говорит о существовании тупика.

ля

описанного нами примера можно построить

модель Холта; её изображение приведено

на рис. 7.14. На этом рисунке пронумерованы

дуги запросов, которые процессы

последовательно генерировали в

соответствии с нашим примером. Из рисунка

сразу видно, что в результате такой

последовательности запросов образовалась

замкнутая цепочка: (8, 5, 6, 2, 7, 3), что и

говорит о существовании тупика.

Рис. 7.14. Граф распределения ресурсов

Распознавание тупика требует дальнейшего восстановления.

Восстановление можно интерпретировать как запрет постоянного пребывания в опасном состоянии. Существуют следующие методы восстановления:

принудительный перезапуск системы, характеризующийся потерей информации обо всех процессах, существовавших до перезапуска;

принудительное завершение процессов, находящихся в тупике;

принудительное последовательное завершение процессов, находящихся в тупике, с последующим вызовом алгоритма распознавания после каждого завершения до исчезновения тупика;

перезапуск процессов, находящихся в тупике, с некоторой контрольной точки, то есть из состояния, предшествовавшего запросу на ресурс;

перераспределение ресурсов с последующим последовательным перезапуском процессов, находящихся в тупике.

Основные издержки восстановления составляют потери времени на повторные вычисления, которые могут оказаться весьма существенными. К сожалению, в ряде случаев восстановление может стать невозможным: например, исходные данные, поступившие с каких-либо датчиков, могут уже измениться, а предыдущие значения будут безвозвратно потеряны.