- •Моделирование компьютерных сетей учебно-методическое пособие

- •Оглавление

- •Введение

- •Среда Cisco Packet Tracer

- •Обзор интерфейса

- •Логическое рабочее пространство

- •Обзор режима реального времени

- •Обзор режима симуляции

- •Физическое рабочее пространство

- •Контрольные задания

- •Технология виртуальных локальных сетей vlan и протокол vtp

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Отказоустойчивые связи в компьютерных сетях

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Коммутаторы третьего уровня и Организация ip-подсетей

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Списки доступаAcl

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Permit tcp 192.168.0.0 0.0.0.63 host 192.168.0.82 eq ftp deny ip 192.168.0.0 0.0.0.63 host 192.168.0.82 permit ip any any

- •Permit tcp 192.168.0.64 0.0.0.15 host 192.168.0.65 eq telnet deny tcp 192.168.0.0 0.0.0.255 any eq telnet permit ip any any

- •Заключение

- •Контрольные задания

- •Маршрутизаторы и Статические маршруты

- •Цели и задачи

- •Теоретические сведения

- •192.168.64.0/16 [110/49] Via 192.168.1.2, 00:34:34, FastEthernet0/0.1

- •Методические указания

- •Заключение

- •Контрольные задания

- •Легенда

- •Динамическая маршрутизация. Протоколы rip, ospf и eigrp

- •Цели и задачи

- •Теоретические сведения

- •Дистанционно-векторный протокол rip

- •Link-state протокол ospf

- •Сбалансированный гибридный протокол eigrp

- •Методические указания

- •Динамическая маршрутизация по протоколу rip

- •Динамическая маршрутизация по протоколу ospf

- •Исходная полоса пропускания / Полоса пропускания интерфейса

- •Динамическая маршрутизация по протоколу eigrp

- •Заключение

- •Контрольные задания

- •Механизм трансляции сетевых адресовnat

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Конфигурирование статической трансляции nat

- •Конфигурирование динамической трансляции nat

- •Конфигурирование перегруженного nat (pat)

- •Заключение

- •Контрольные задания

- •Легенда

- •Распределенные сети. Технология Frame Relay.

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Конфигурация без использования подинтерфейсов

- •Конфигурация с использованием подинтерфейсов

- •Заключение

- •Контрольные задания

- •Легенда

- •Виртуальные частные сети vpn

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Легенда

- •Беспроводные сети

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Двойной стек протоколов ip v4 /iPv6

- •Цели и задачи

- •Теоретические сведения

- •2340:1111:Аааа:0001:1234:5678:9авс:0001

- •2000:1234:5678:9Авс:1234:5678:9авс:1111/64

- •2000:1234:5678:9Авс:0000:0000:0000:0000/64

- •2000:1234:5678:9Авс::/64

- •2000:1234:5678:9А00::/56

- •Методические указания

- •Двойной стек с использованием rip2/riPng

- •Двойной стек с использованием ospf/ospFv3

- •Двойной стек с использованием eigrp/eigrp iPv6

- •Заключение

- •Контрольные задания

- •Аттестационный проект

- •Цели и задачи

- •Задания проекта

- •Проектное задание №1

- •Проектное задание №2

- •Проектное задание №3

- •Проектное задание №4

- •Легенда

- •Базунов Александр Альбертович

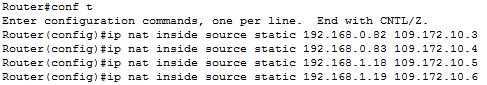

Конфигурирование статической трансляции nat

На Маршрутизатор2 зайдите в режим конфигурирования интерфейса с внутренним глобальным адресом (109.172.10.1).

Обозначьте роль данного интерфейса с помощью команды ip nat outside. Эта команда указывает, что данный интерфейс находится во внешней части схемы NAT.

Выполните команду ip nat insideна внутренних интерфейсах данного маршрутизатора (они соединяют Маршрутизатор2 с маршрутизаторами 0 и 1). Эта команда указывает, что интерфейсы находятся во внутренней части схемы NAT.

В режиме глобальной конфигурации настройте статическое преобразование с помощью команды ip nat inside source static <внутренний_локальный_адрес><внутренний_глобальный_адрес>. Статическое преобразование часто используется для того, чтобы из внешней сети появился доступ к серверам, расположенным внутри закрытой локальной сети. В двух филиалах компании расположено 4 сервера, поэтому для каждого из них необходимо настроить NAT. Для этого выполните следующие команды:

Рис. 8.79. Настройка статической трансляции NAT

Зайдите на Сервер4 и попробуйте послать echo-запросы на внутренние сервера компании, однако в командеpingуказывайте внутренние глобальные адреса.

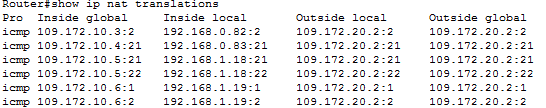

В ходе выполнения echo-запросов на Маршрутизаторе2 выполните команду show ip nat translations.

Рис. 8.80. Вывод команды show ip nat translationsна Маршрутизаторе2

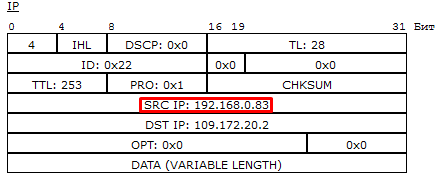

Зайдите в режим симуляции и отправьте простой PDU из Сервер0 на Сервер4. Проследите путь PDUдо Маршрутизатор2. Нажмите на PDU в тот момент, когда он будет находиться на Маршрутизатор2. Откроется окно «Информация о PDU на устройстве: Маршрутизатор2». Перейдите на вкладку «Детали входящего PDU» и посмотрите адрес источника в поле SRC_IP, он должен быть внутренним локальным.

Рис. 8.81. Содержимое PDU при входе на интерфейс Маршрутизатор2

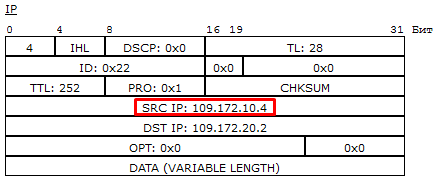

Перейдите на вкладку «Детали исходящего PDU» и посмотрите поле SRC_IP, адрес должен быть уже внутренним глобальным.

Рис. 8.82. Содержимое PDU на выходе из Маршрутизатор2

Таким образом настраивается статическая трансляция сетевых адресов. Такой способ организации NAT является самым простым в конфигурации, однако он не экономит адресное пространство IPv4. Следующим шагом будет настройка динамической трансляции сетевых адресов, этот способ позволяет частично сэкономить адресное пространство IPv4, но также является более трудным в конфигурации.

Конфигурирование динамической трансляции nat

Удалите имеющееся статическое транслирование на устройстве Маршрутизатор2 с помощью следующих команд:

![]()

Рис. 8.83. Удаление статической трансляции сетевых адресов

Роли интерфейсов (ip nat insideиip nat outside) удалять не нужно, потому что они требуются для любого способа организации NAT.

Сконфигурируйте список доступа, в котором будут перечислены все IP-адреса, для которых требуется трансляцияNAT:

![]()

Рис. 8.84. Создание стандартного списка доступа

Создайте пул внутренних глобальных IP-адресов командой ip nat pool <имя_пула> <первый_адрес_пула> <последний_адрес_пула> netmask <маска>. Адресов в пуле может быть меньше, чем адресов в списке доступа, но тогда одновременно выход во внешнюю сеть получат только те узлы, которые успели получить свободные внутренние глобальные адреса, для остальных доступ будет закрыт. Для выделения пула из четырех адресов с именем «servers» и маской 255.255.255.0 введите следующую команду:ip nat pool servers 109.172.10.3 109.172.10.6 netmask 255.255.255.0.

Включите динамическую трансляцию NAT. Для этого из режима глобальной конфигурации введите команду ip nat inside source list 1 pool servers, где «1» – номер списка доступа, а «servers» – имя пула внутренних глобальных адресов.

Проверьте работу динамической трансляции сетевых адресов с помощью echo-запросов от серверов компании до Сервер4.

Завершающим этапом будет настройка трансляции сетевых адресов по способу перегруженного NAT (PAT), который является самым популярным способом организации NAT и может существенно сэкономить адресное пространство IPv4, при этом обеспечивая доступ во внешнюю сеть для большого количества устройств.