- •Введение

- •1 Анализ современных отечественных и зарубежных технологий защиты информации

- •2 Аналитическая часть

- •2.1 Исследование объекта защиты

- •2.1.1 Общая характеристика органа муниципального управления

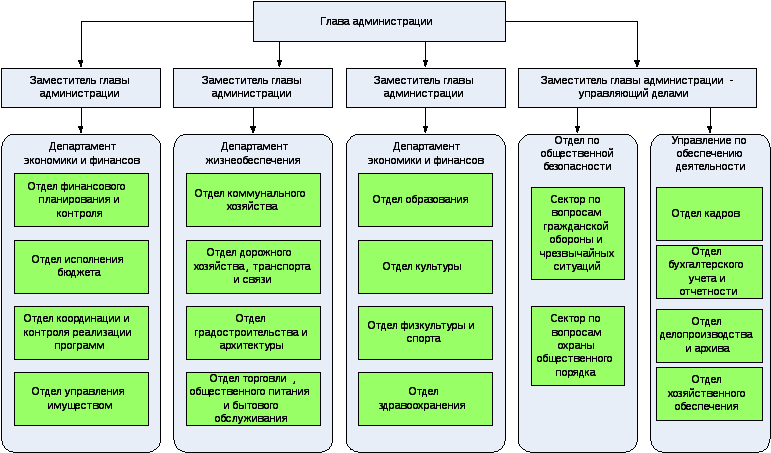

- •2.1.2 Организационная структура

- •2.1.3 Анализ существующей информационной системы

- •2.2 Основные угрозы информационной безопасности

- •2.2.1 Классификация угроз информационной безопасности

- •2.2.2 Неформальная модель нарушителя

- •2.2.3 Описание модели угроз

- •2.2.4 Оценка рисков

- •2.3 Нормативно-правовая база организации защиты информации

- •3 Конструкторская часть

- •3.1 Общие принципы построения комплексной системы защиты информации

- •3.2 Организационные меры защиты

- •3.3 Физические меры защиты

- •З.4 Аппаратно-программные средства защиты

- •3.4.1 Средства защиты информации от несанкционированного доступа

- •3.4.2 Средства криптографической защиты информации

- •3.4.3 Антивирусное программное обеспечение

- •3.4.4 Межсетевое экранирование

- •3.4.5 Резервирование информации

- •3.4.6 Обеспечение целостности данных при отключении электроэнергии

- •4 Организационно-экономическая часть

- •4.1 Расчет стоимости проекта

- •4.2 План организационных мероприятий по внедрению разработанной системы

- •4.3 Описание эффекта от внедрения разработанной системы

- •5 Безопасность жизнедеятельности

- •5.1 Введение в безопасность жизнедеятельности

- •5.2 Условия трудовой деятельности инженера

- •5.3 Требования к помещению

- •5.3.1 Требования к освещению

- •5.3.2 Требования по шуму и вибрации

- •5.3.3 Требования по электромагнитному излучению

- •5.3.4 Требования по микроклимату

- •5.3.5 Требования по окраске помещений

- •5.3.6 Требования к режиму труда

- •5.3.7 Требования к эргономике рабочего места

- •5.3.8 Требования по пожаробезопасности

- •5.3.9 Требования по электробезопасности

- •5.3.10 Выводы по разделу

- •Заключение

- •Список литературы

- •Приложение в

- •Приложение г

- •Приложение д

- •Приложение е

- •Приложение ж

- •II. Взаимоотношения и связи

- •III. Должностные обязанности

- •IV. Права

- •V. Ответственность:

- •2. Порядок пропуска в административное здание и проезд транспортных средств на прилегающую к зданию территорию

- •3. Оформление и выдача постоянных электронных пропусков

- •5. Оформление и выдача разовых электронных пропусков

- •6. Соблюдение внутриобъектового режима

- •7. Контроль за соблюдением пропускного и внутриобъектового режима

- •Приложение к

- •I.Общие положения

- •II. Цели и задачи отдела

- •III. Структура

- •IV. Руководство

- •V.Деятельность

- •VI. Права и ответственность отдела по защите информации.

- •VII. Взаимодействие отдела с другими структурными подразделениями.

- •VIII. Заключительные положения

5.3.10 Выводы по разделу

В данном разделе были сформулированы требования к рабочему месту в организации. Соблюдение условий, определяющих оптимальную организацию рабочего места позволит сохранить хорошую работоспособность в течение рабочего дня, повысить производительность труда, а также обеспечить безопасность труда.

Заключение

Основные результаты данной работы состоят в следующем.

Задача создания комплексной системы защиты информации в органе муниципального управления решена в полном объеме. Проведен анализ современных отечественных и зарубежных технологий защиты информации. Выполнено исследование объекта защиты: представлена общая характеристика органа муниципального управления и существующей информационной системы. Выявлены основные угрозы информационной безопасности для объекта защиты. Рассмотрены существующие подходы и нормативно-правовая база для решения задачи обеспечения информационной безопасности.

Представлены общие принципы построения комплексной системы защиты информации. Описаны необходимые для этого организационные, физические и аппаратно-программные меры защиты. В качестве аппаратно-программных средств защиты предполагается использование средств защиты информации от несанкционированного доступа, средств криптографической защиты, антивирусного программного обеспечения и межсетевого экранирования. Кроме того, в целях обеспечения целостности обрабатываемых и хранимых данных необходимо регулярное резервирование информации.

Выполнен расчет экономических показателей проекта. Представлен план организационных мероприятий по внедрению разработанной системы защиты информации.

Внедрение разработанной системы позволит повысить эффективность функционирования информационной системы органа муниципального управления и обеспечит выполнение требований к информационной безопасности.

Список литературы

«Об общих принципах организации местного самоуправления в Российской Федерации» Федеральный закон № 131-ФЗ от 06.10.2003 г. – М. : Ось, 2003.

149-ФЗ, Приказ ФСТЭК от 11 февраля 2013 г. № 17. Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах. –М. : ФСТЭК, 2013. – 146 с.

152-ФЗ, Приказ ФСТЭК от 18 февраля 2013 г. № 21. Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных. – М. : ФСТЭК, 2013. – 146 с.

Cтандарт ISO/IEC 27002:2013 «Информационные технологии. Методы обеспечения безопасности. Практические правила управления информационной безопасностью». – М. : Издательство стандартов, 2013. – 65с.

Стандарт ISO/IEC 27001:2013 «Информационные технологии. Методы обеспечения безопасности. Системы управления информационной безопасностью. Требования». – М. : Издательство стандартов, 2013. – 47с.

Cтандарт ISO/IEC 27003 «Информационные технологии. Методы обеспечения безопасности. Руководство по внедрению Системы Управления Информационной Безопасностью». – М. : Издательство стандартов, 2012. – 43с.

ГОСТ Р ИСО/МЭК 27033-1-2011. Информационная технология. Методы и средства обеспечения безопасности. Безопасность сетей. Часть 1. Обзор и концепции. – М. : Издательство стандартов, 2011. – 78с.

ГОСТ Р ИСО/МЭК ТО 19791-2008. Информационная технология. Методы и средства обеспечения безопасности. Оценка безопасности автоматизированных систем. – М. : Издательство стандартов, 2008. – 94с.

ГОСТ Р 51583-2000. Порядок создания автоматизированных систем в защищенном исполнении. – М. : Издательство стандартов, 2000. – 50с

Методические рекомендации компании IT Task по построению и сертификации СУИБ в соответствии с требованиями ISO/IEC 27001 версии 2013 г. – М.: IT Task, 2013. – 64 с.

Скрипник, Д.А. Обеспечение безопасности персональных данных / Д.А. Скрипник. – М.: ИНТУИТ, 2011. – 122с.

Баймакова. Обеспечение защиты персональных данных: методическое пособие / И.А. Баймакова, А.В. Новиков, А.И Рогачев. – М.: 1С-Паблишинг, 2010. – 214 с.

Загинайлов, Ю.Н. Комплексная система защиты информации на предприятии: учебно-методическое пособие / Ю.Н. Загинайлов. – Барнаул: АлГТУ, 2010. – 287 с.

Шаньгин, В.Ф. Комплексная защита информации в корпоративных системах: учебное пособие / В.Ф. Шаньгин. – М. : ИД «ФОРУМ»: ИНФРА-М, 2010. – 592 с.

Грибунин, В.Г. Комплексная система защиты информации на предприятии: учебное пособие / В.Г. Грибунин – М.: Издательский центр «Академия», 2009. – 416 с.

Цирлов, В.Л. Основы информационной безопасности. Краткий курс / В.Л. Цирлов. – М.: Феникс, 2008. – 253с.

Хорошко, В.А. Методы и средства защиты информации / В.А. Хорошко. – СПб.: Изд-во «Юниор», 2003. – 504с.

Elibrary.ru: Научная электронная библиотека [Электронный ресурс]. – «Информационная безопасность» - Режим доступа: http://www.itsec.ru/articles2/Inf_security

Elibrary.ru: Научная электронная библиотека [Электронный ресурс]. – Режим доступа: http://www.iso27000.ru

Информационный портал по безопасности SecurityLab.ru [Электронный ресурс]. – Режим доступа: http://www.securitylab.ru

Сайт компании «ИТ Энигма» [Электронный ресурс]. – Режим доступа: http://www.it-enigma.ru

Сервер Информационных Технологий [Электронный ресурс]. – Режим доступа: http://www.citforum.ru

ПРИЛОЖЕНИЕ А

Структура местной администрации

Рисунок А.1 - Структура местной администрации

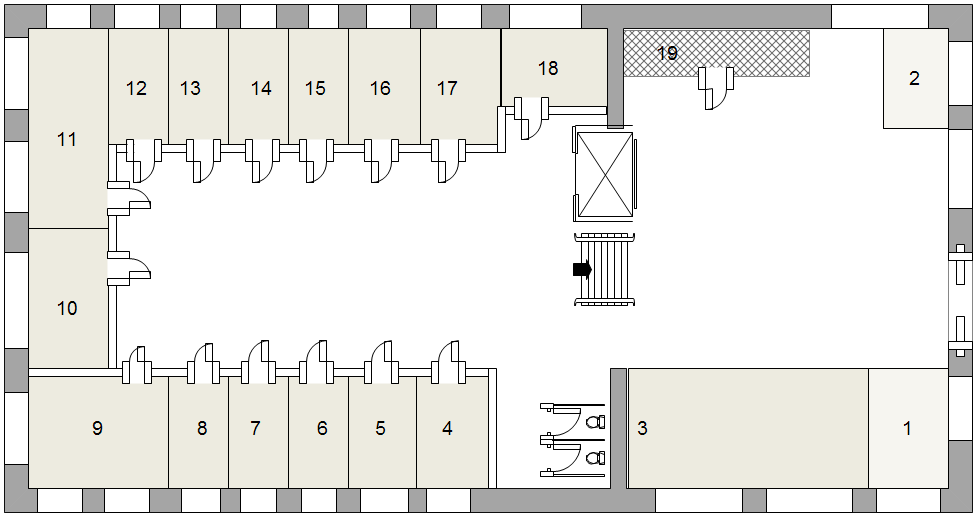

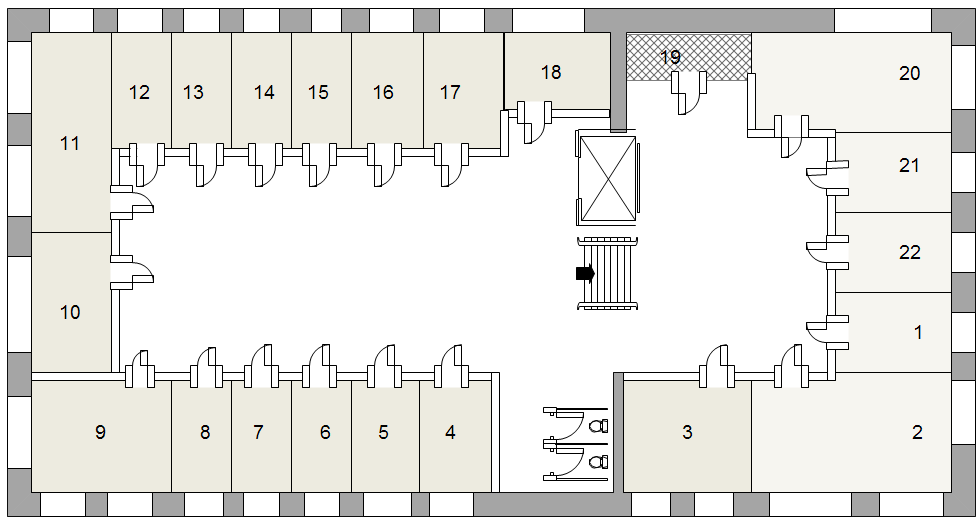

ПРИЛОЖЕНИЕ Б

Экспликация объекта

Здание местной администрации включает в общей сложности 2 этажа. Экспликация помещений по этажам представлена на рисунках 1 и 2 соответственно.

Рисунок

Б.1 - Первый этаж

Рисунок

Б.1 - Первый этаж

Рисунок

Б.2 - Второй этаж

Рисунок

Б.2 - Второй этаж