- •Лекція 1 osi модель. Принципи структурованого підходу до вирішення проблем.

- •1. Функції рівнів osi моделі

- •Лекція 2 Інкапсуляція та деінкапсуляція даних

- •2. Інкапсуляція

- •Virtual private network (vpn)

- •Лекція 4 Локальні комп’ютерні мережі

- •6.3. Методи випадкового доступу

- •6.4. Множинний доступ із прослуховуванням несучої і виявленням зіткнень (мдпн/вз)

- •Розрахунок характеристик методу csma/cd

- •Лекція 6 Мережеві архітектурні рішення

- •Переваги передачі голосу та даних однією мережею

- •Контролюйте витрати

- •Забезпечте кращу продуктивність

- •Покращіть обслуговування клієнтів

- •Єдина мережа

- •Можливість управління викликами

- •Багатофункціональна голосова пошта

- •Відеозв’язок

- •Лекція 6 Основні мережеві пристрої

- •Ширина каналу і пропускна спроможність

- •Лекція 7 Основні мережеві топології

- •Лекція 8 Загальні питання проектування мереж

- •2. Обмеження топології мережі, побудованої на мостах

- •3. Обгрунтування розміру (діаметра) мережі Ethernet

- •Лекція 9 Протоколи нижнього рівня великих мереж

- •Підтримання якості обслуговування

- •Використання мереж Frame Relay

- •Лекція 10 Фізичні адреси Двійкова і шістнадцяткова системи числення, двійкова логіка.

- •Конвертування восьми бітних двійкових чисел в десяткові.

- •Мас адреси.

- •Лекція 11 Логічні адреси ір адреси.

- •Лекція 12 Розрахунок ір-адресної схеми

- •Лекція 13 Оптимізація роботи комп’ютерних мереж. Технологія масок змінної довжини. Variable-length subnet mask (vlsm)

- •Лекція 14 Маршрутизація в мережах.

- •Лекція 15 Вибір найкращого шляху маршрутизатором. Таблиця маршрутизації

- •Лекція 16 Технології віртуальних мереж vlan

- •Лекція 17 Протокол запобігання петель комутації stp Підтримка алгоритму Spanning Tree

- •Лекція 18 Протоколи середнього та висого рівнів мереж.

- •Формат заголовка

- •Блок керування передачею

- •Встановлення та закриття з’єднання

- •7.5.2. Концепція квитування

- •7.5.3. Механізм ковзного вікна

- •Основні організації, що займаються стандартизацією комп’ютерних мереж

- •Лекція 19 Безпровідні мережі

- •Лекція 20 Засоби керування мережами

- •Архітектура

- •Компоненти

- •З'єднувачі

- •Відповідність архітектурному стилю rest

- •Структура стандартів

- •Інформаційна безпека

- •Вимоги та загрози безпеці

- •Структура моделей безпеки

- •Моделі безпеки

- •Версії snmp

- •SnmPv2c

- •SnmPv2u

- •Існуючі реалізації

- •Недоліки snmp

- •Лекція 21 Система доменних імен.

- •Лекція 22 Мережеві загрози

Virtual private network (vpn)

VPN – це приватні мережі побудовані через використання мереж загального користування, наприклад Інтернету. Користувач, використовуючи VPN, може отримувати доступ через захищений канал до локальної мережі своєї компанії.

Лекція 4 Локальні комп’ютерні мережі

Керований доступ чи опитування

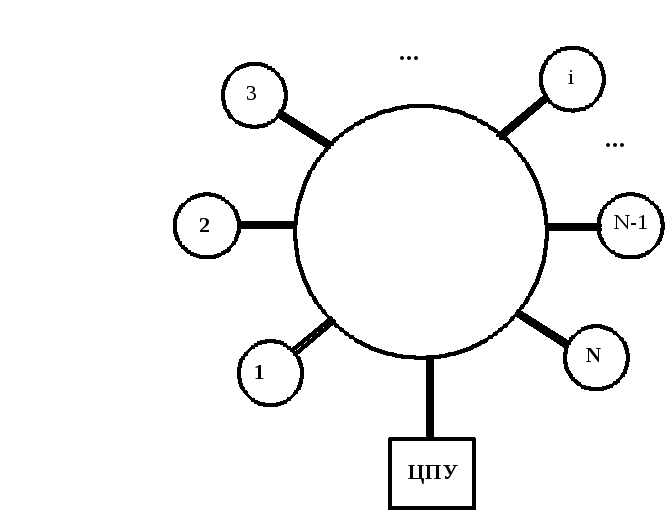

Даний метод використовується в системах з централізованим керуванням: у ЛОМ і ГОМ із загальною шиною і кільцевою структурою. (рис. 6.5, 6.6).

Рис. 6.5 Рис. 6.6

Центральний пристрій управління (ЦПУ) послідовно опитує всі станції. І якщо чергова опитана станція має дані для передачі, то вона здійснює передачу цих даних.

Аналіз опитування методом переклику

Зробимо розрахунок затримки доступу, яку отримують користувачі на кожній станції. Ця затримка визначається часом від моменту надходження.

Рис. 6.7

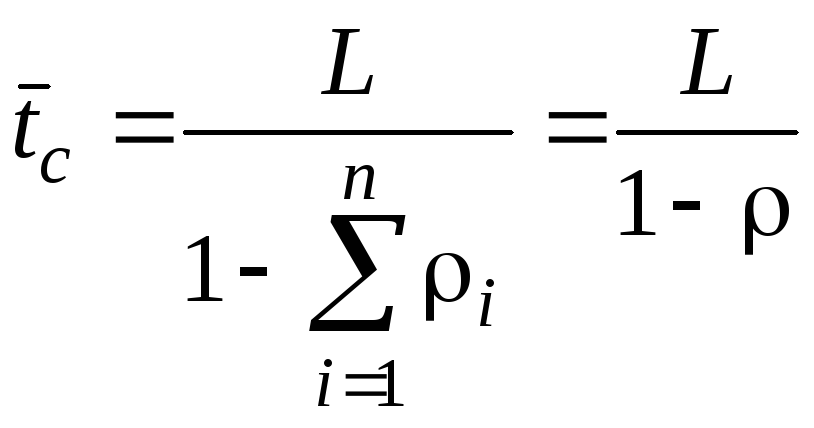

Час, необхідний для одного обходу N станцій – час циклу tc, складається з двох складових: перша складова – це час, необхідний для передачі дозволу на опитування від однієї станції до іншої – tw називають часом переходу, а інші складові – це час, власне, передачі кадрів ti, i=1,N. Тоді повний час циклу

![]() . (6.1)

. (6.1)

Він є випадковою величиною.

Переходячи до середніх значень, одержуємо:

![]() , (6.2)

, (6.2)

де L – повний час переходу по всій системі опитування.

Розглянемо аналітичну модель при наступних припущеннях: нагромаджувачі на всіх станціях мають нескінченну ємність, а всі накопичені дані при надходженні зчитуються.

Нехай інтенсивність надходження пакетів на станцію i дорівнює i, середня довжина кадру (тривалість передачі) –

![]() ,

,

де d – пропускна спроможність каналу зв’язку, біт/с.

Тоді

середнє число пакетів, що очікують

передачі на станцію i,

у момент її опитування дорівнює

![]() ,

а середній час для їх передачі –

,

а середній час для їх передачі –

![]() , (6.3)

, (6.3)

де

![]() – завантаження каналу, створюване

станцієюi.

Підставляючи (6.3) у (6.2), і зробивши

спрощення, одержимо:

– завантаження каналу, створюване

станцієюi.

Підставляючи (6.3) у (6.2), і зробивши

спрощення, одержимо:

, (6.4)

, (6.4)

де

![]() .

.

Час

циклу tc

відіграє критичну роль при визначенні

затримок доступу, зокрема, при малих

значеннях ,

середня затримка доступу складає

![]() .

.

Розглянемо

окремий випадок системи з опитуванням.

Нехай кожна станція характеризується

однією і тією ж інтенсивністю i,

однією і тією ж статистикою довжин

кадрів

![]() ,

тобто

,

тобто![]() ,i=,

і тим же самим часом переходу

,i=,

і тим же самим часом переходу

![]() .

.

При

цьому передбачається, що надходження

пакетів кадрів на кожній станції

описується незалежним пуасонівським

потоком, а довжини пакетів розподілені

геометрично, тобто довжина пакета є

кратною деякому інтервалу

![]() ,lпак=k

,lпак=k![]() ,

,

![]() ,

k=1,2...

,

k=1,2...

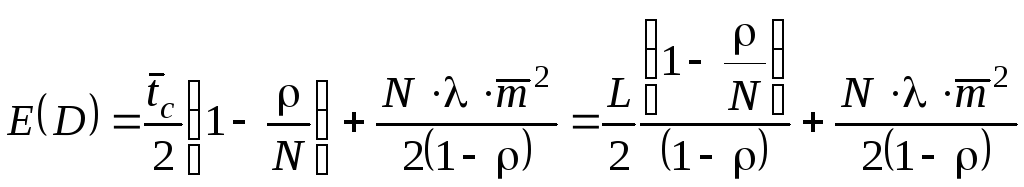

При цьому середня затримка доступу визначається як:

, (6.5)

, (6.5)

де

![]() – другий початковий момент розподілення

довжин кадрів;

– другий початковий момент розподілення

довжин кадрів;

![]() –повне

завантаження мережі.

–повне

завантаження мережі.

Затримка доступу – це середній час, протягом якого пакет повинен чекати на станції з моменту його надходження до початку передачі. Таким чином, затримку доступу можна поставити у відповідність із середнім часом чекання в СМО M/G/1 і ця величина описується другим членом формули (6.5).

Таким

чином, уся система опитування поводиться

як еквівалентна СМО M/G/1, у якій повідомлення

об’єднані в 1 потік і передаються по

дисципліні

![]() .

Єдина відмінність – це те, що додається

час чекання запитуtc/2.

.

Єдина відмінність – це те, що додається

час чекання запитуtc/2.

Для

використання формул (6.4) і (6.5) у конкретних

випадках необхідно розрахувати час

![]() ,

що у свою чергу залежить від часу переходуL.

У випадку керованого опитування

(переклик) час переходу визначається

часом передачі опитуваного повідомлення

(пакета) – tp,

часом синхронізації станції – tS

(він називається латентним часом) і

часом розповсюдження сигналу .

,

що у свою чергу залежить від часу переходуL.

У випадку керованого опитування

(переклик) час переходу визначається

часом передачі опитуваного повідомлення

(пакета) – tp,

часом синхронізації станції – tS

(він називається латентним часом) і

часом розповсюдження сигналу .

Тоді повний час переходу буде дорівнювати:

![]() , (6.6)

, (6.6)

де – час поширення сигналу в каналі, що залежить як від швидкості поширення електромагнітної енергії, так і від схеми з’єднання N станцій.

Нехай станції знаходяться одна від одної на однаковій відстані і кругова затримка (в обидва боки) поширення сигналу між РС N і контролером складає . Тоді можна легко перевірити, що

![]() . (6.7)

. (6.7)

Опитування з передачею керування – маркерний метод доступу

Цей метод відноситься до систем з децентралізованим керуванням. Зокрема, ЦВК може бути відсутнім чи бути однією з робочих станцій. Час аналізу стратегії опитування з передачею керування аналогічний циклічному опитуванню (тобто справедливі формули (6.4), (6.5)). Єдине розходження полягає в тому, що повний час переходу Lзменшується за рахунок передачі маркера (керування). Це пояснюється наступними двома причинами:

по-перше, зменшується час поширення сигналу за рахунок відсутності прямого і зворотного опитування станцій;

крім того, спеціальне повідомлення, що опитує, може не застосовуватися, тому що маркер, що дає дозвіл, на передачу наступної станції входить у поле регулярного кадру, переданого по лінії. Таким чином, при опитуванні з передачею керування (маркера) час поширення точно дорівнює круговій затримці . Тоді

![]() . (6.9)

. (6.9)