- •Часть 1. Основы криптографии

- •Глава 1.

- •1.2. Примеры моделей шифров

- •Ту же подстановку относительно своих контактов

- •1.3. Свойства шифров

- •1.4. Вероятностная модель шифра

- •1.5. Совершенные шифры

- •1.6. Способы представления реализаций шифров

- •1.7. Основные понятия теории автоматов

- •Глава 2.

- •2.1. Блочный шифр des

- •Матрица начальной перестановки p

- •Матрица обратной перестановки p–1

- •Связь элементов матриц

- •Функция расширения e

- •Функции преобразования s1, s2, ..., s8

- •Функция h завершающей обработки ключа.

- •2.2. Основные режимы работы алгоритма des

- •2.3. Области применения алгоритма des

- •2.4. Алгоритм шифрования данных idea

- •Подключи шифрования и расшифрования алгоритма idea

- •2.5. Отечественный стандарт шифрования данных

- •Режим простой замены. Для реализации алгоритма шифрования данных в режиме простой замены используется только часть блоков общей криптосистемы (рис.3.11). Обозначения на схеме:

- •32, 31, ... 2, 1 Номер разряда n1

- •32, 31, ... 2, 1 Номер разряда n2

- •32, 31, ..., 2, 1 Номер разряда n1

- •32, 31, ..., 2, 1 Номер разряда n2

- •32, 31, ..., 2, 1 Номер разряда n1

- •32, 31, ..., 2, 1 Номер разряда n2

- •32, 31, ..., 2, 1 Номер разряда n1

- •64, 63, ..., 34, 33 Номер разряда n2

- •32, 31, ..., 2, 1 Номер разряда n1

- •32, 31, ..., 2, 1 Номер разряда n2

- •Глава 3.

- •Узел выработки Канал

- •3.1. Шифры гаммирования

- •3.2. Поточный шифр гаммирования rc4

- •Глава 4.

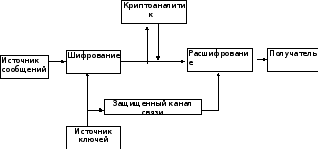

- •Классическая модель криптографической системы (модель Шеннона)

- •4.1. Модель системы связи с открытым ключом

- •Модель системы с открытым ключом

- •4.2. Принципы построения криптосистем с открытым ключом

- •4.3. Схема цифровой подписи с использованием однонаправленной функции

- •4.4. Открытое распределение ключей Диффи-Хеллмана

- •Глава 5.

- •Классическая модель криптографической системы.

- •Глава 6.

- •6.1. Дешифрование шифра перестановки

- •6.2. Дешифрование шифра гаммирования при некачественной гамме

- •6.3. О дешифровании фототелеграфных изображений

- •6.4. Дешифрование шифра гаммирования при перекрытиях

- •Глава 7.

- •7.1. Задача определения периода гаммы в шифре гаммирования по заданному шифртексту

- •7.2. Возможности переноса изложенных результатов на шифры поточной замены (пз)

- •Где принадлежит множеству к подстановок на I (p-1(j) – вероятность j-той буквы, для ее расчета исходя из набора (p1,p2,…,p|I|) необходимо найти --1(j) – образ буквы j при подстановке --1).

- •Глава 8.

- •Глава 9.

- •9.1. Вероятностные источники сообщений.

- •9.2. О числе осмысленных текстов получаемых в стационарном источнике независимых символов алфавита

- •9.3. Критерии на осмысленные сообщения Важнейшей задачей криптографии является задача распознавания открытых текстов. Имеется некоторая последовательность знаков, записанная в алфавите I:

- •9.4. Частотные характеристики осмысленных сообщений Ниже используется следующий алфавит русского текста

- •Глава 10.

- •1) Для любой al(al)

- •Глава 11.

- •Глава 12.

- •Глава 13.

- •13.1. Расстояния единственности для открытого текста и ключа

- •13.2. Расстояние единственности шифра гаммирования с неравновероятной гаммой

- •Глава 14.

- •Глава 15.

Глава 5.

Недостатки модели шифра К. Шеннона. Обобщенная модель шифра

В классической модели шифра два абонента используют для связи один ключ, хранящийся от всех других абонентов в секрете. Такой ключ называют секретным, а криптографические системы с секретными ключами называют еще одноключевыми или симметричными шифрами (криптосистемами). При использовании симметричных криптосистем возникает проблема рассылки ключей. Если два человека, которые никогда ранее не встречались, должны передать друг другу секретную информацию, то им необходимо заранее договориться о ключе, причем сделать это нужно так, чтобы ключ был известен только им и больше никому. Для решения этой проблемы в шенноновской модели шифра предусмотрено наличие секретного канала связи, с помощью которого пользователи могут передавать ключи.

Классическая модель криптографической системы.

Алгебраическая модель шифра по К. Шеннону представляет собой (см. параграф 1.3) трехосновную алгебру А=(Х,К,У,f), где Х,К,У – конечные множества, которые названы множеством открытых текстов хХ, множеством ключей К, множеством шифрованых текстов уУ, соответственно; f – функция шифрования, f: ХхКУ, обладающая свойством: при любом К отображение f: ХУ, f(х)=f(х,) – инъективно. Последнее условие К. Шеннона отражает возможность однозначного расшифрования шифрованного текста. Как правило, при таком определении шифра обычно дополнительно считают, что функция F – cюрьективна. В данной модели считатся, что при дешифровании противник знает шифр А=(Х,К,У,f), однако использованный при зашифровании ключ ему неизвестен. Таким образом, модель Шеннона предназначена для описания шифров с симметричным ключом (шифров с неизвестным ключом шифрования).

Уравнение шифрования записывается в виде:

f(х,)=у, или f(х)=у, или х=у.

Уравнение расшифрования записывается в виде:

f-1(у)=х, или -1у=х.

Достоинством данной модели шифра является ее универсальность. Она описывает практически все известные шифры с симметричным ключом.

Недостатки математической модели заключаются в следующем.

1) Шифры с ассиметричным ключом (шифры с открытым ключом) этой моделью не покрываются.

2) Даже при моделировании шифров с симметричным ключом отображение f-1 задано не вполне корректно. Если элемент у не принадлежит множеству f(Х)={у: у=f(х), хХ}, то значение f-1(у) не определено.

3) Затруднительно определить понятия «истинный» и «ложный» ключ при дешифровании методом тотального перебора ключей. Действительно, если f(х,)=f(х,`), где – ключ шифрования, а ` – опробуемый ключ, то как называть ключ `, истинным или ложным?

3) Модель не учитывает наличие канала связи с помехами. Если произошло искажение передаваемого шифрованного текста у=f(х,) и на прием пришло сообщение у`, то значение f-1(у`) может быть не определено по причине того, что у` не принадлежит f(Х), более того это значение может не принадлежать даже У.

4) Содержательная трактовка множества Х в некоторых случаях вызывает затруднение. По определению, это множество «текстов» х, для которых определено значение f(х,) при любом К, и они названы открытыми текстами. Но тексты, которые могут быть зашифрованы, в общем случае, делятся на «содержательные» (это подмножество ХсХ и «бессодержательные» «хаотические», это множество Х\Хс). Критерий истинности дешифрования, например, методом опробования ключей К, обычно строится в проверке условия f-1(у)Хс (критерий на содержательный текст). Если Х=Хс (шифруются только содержательные тексты), то критерий вырождается в критерий: значение f-1(у) определено или нет. Приведенные соображения говорят о целесообразности наряду с множеством Х ввести в модель и его подмножество Хс содержательных текстов.

Алгебраическая обобщенная модель шифра. Целью данного пункта является описание новой модели шифра, уточняющей модели К.Шеннона, Диффи и Хелмана и свободной от указанных выше недостатков. Основная концептуальная идея построения такой модели, на наш взгляд, естественна и очевидна. Она состоит во введении шифра шифрования и шифра расшифрования, совокупность которых и составляет алгебраическую модель шифров.

Шифром зашифрования (алгеброй зашифрования) назовем алгебру Аш=(Х,Хс;Кш,У,Ус,f), где ХсХ, f: ХКшУ – сюрьективное отображение, причем для каждого Кш отображение f:ХУ, f(х)=f(х,) инъективно, а Ус=f(ХсКш). Множество Хс трактуется как подмножество всех содержательных текстов из множества «открытых текстов» Х. Последнее множество состоит из текстов х, которые могут быть зашифрованы шифром, то есть тех х, для которых определено значение f(х) для всех Кш. Введение подмножества ХсХ, как множества содержательных текстов, позволяет корректно вводить критерии на содержательные тексты.

Таким образом, шифр зашифрования есть некоторое уточнение модели шифра Шеннона А=(Х,Кш,У,f).

Шифром расшифрования (алгеброй расшифрования) для Аш назовем алгебру Ар=(У`,Кр,Х`F), где УУ`, ХХ`, F: У`КрХ` – сюрьективное отображение, для которого выполняются следующие условия:

1) существует биекция : КшКр;

2) для любых хХ, Кш из условия f(х,)=у вытекает F(у,())=х.

При отсутствии искажений в канале связи функция расшифрования F полностью определена на всем множестве УКр.

Введение множества Y` (а точнее, У`\У) обеспечивает возможность описания реакции приемной стороны на поступление искаженного шифрованного сообщения у`У.

Введение множества Х`\Х обеспечивает возможность описания результата расшифрования приемной стороной искаженного шифрованного сообщения у`У.

Отметим, что в определении шифра расшифрования не содержится требований инъективности функции F по переменной kКр.

Алгебраической обобщенной моделью шифра назовем тройку (Аш,Ар, ).

Отметим следующие положительные свойства этой модели.

1. Возможность моделирования шифров с асимметричным ключом.

Здесь учитываются следующие соображения:

ключ Кш несекретен, а ключ k=()Кр является секретным;

определение значения k связано с решением сложных проблем;

синтез пар ключей (k, ) проводится достаточно просто.

Заметим, что здесь проявляется возможность классификации шифров по параметру сложности вычисления значения () ключа расшифрования, что определяет основной параметр криптографической стойкости шифров с ассиметричным ключом.

2. Возможность моделирования шифров с симметричным ключом.