seti_2semestr / Laboratornaya_5

.docЛипецкий государственный технический университет

Кафедра автоматизированных систем управления

Лабораторная работа №5

по дисциплине «Сетевые технологии»

«Виртуальные частные сети»

|

|

Студент |

|

|

|

Фаустов А.С. |

|

|||||||

|

|

|

|

|

|

|

|

|||||||

|

|

Группа АИ-10 |

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|||||||

|

|

Принял |

|

|

|

|

|

|||||||

|

|

доц. |

|

|

|

Карантаев В.Г. |

|

|||||||

|

|

|

|

|

|

|

|

|||||||

Липецк, 2014

Цель работы

Изучить технологии виртуальных частных сетей для организации защищенных каналов связи через сети общего пользования (Интернет), получить практические навыки настройки виртуальных частных сетей на примере программного продукта OpenVPN.

Задание

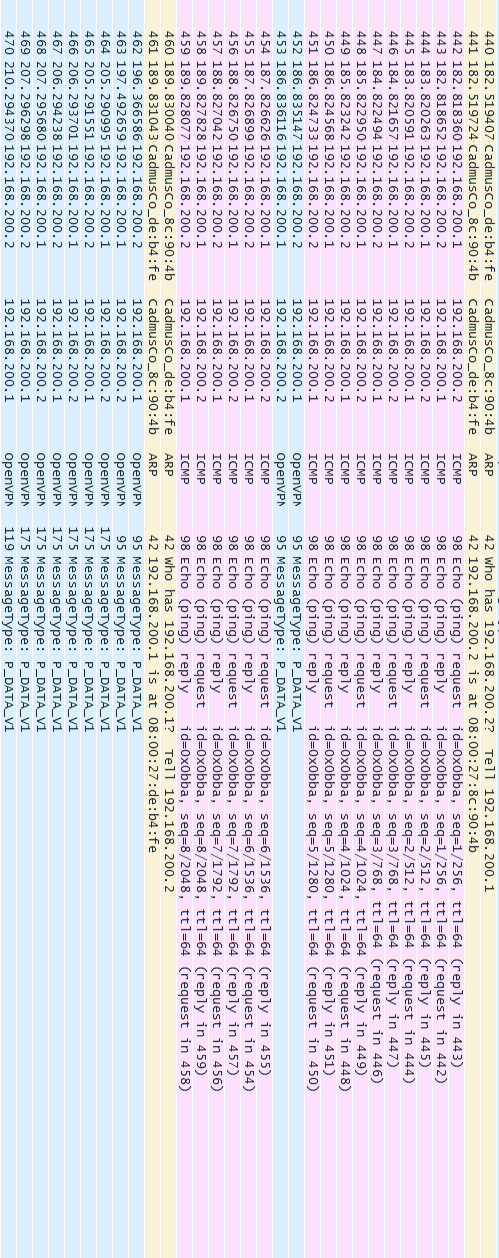

Настроить безопасное взаимодействие двух IP-сетей между собой через сеть общего пользования (Интернет), средствами программного продукта OpenVPN. Создать ключи и сертификаты безопасности. Настроить конфигурационный файл VPN-сервера и VPN-клиента.

Рисунок 1. Принципиальная схема взаимодействия сетей для лабораторной работы №5

Таблица 1. Варианты адресов сетей

|

№ |

VirtualBox Int. Network 1 |

VirtualBox Int. Network 2 |

|

9 |

10.100.21.0/24 |

10.100.180.0/24 |

Таблица 2. Варианты адресов OpenVPN-туннеля

|

№ |

Подсеть OpenVPN-туннеля |

|

9 |

10.200.1.0/24 |

Схема ЛВС

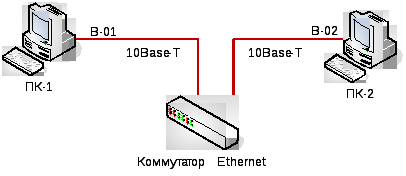

В приведённых схемах ЛВС для лабораторной работы указана примерная адресация для компьютеров. При выполнении работы адресация должна соответствовать варианту.

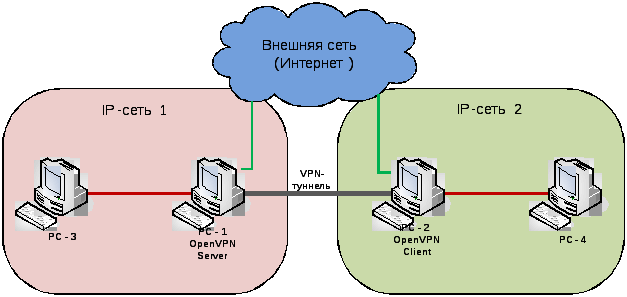

Рисунок 2. Физическая схема ЛВС

Рисунок

3. Логическая схема ЛВС

Рисунок

3. Логическая схема ЛВС

Рисунок 4. Схема сети

Ход работы

Содержание конфигурационного файла server.conf

#Адрес прослушки

local 192.168.200.1

#Порт прослушки

port 1194

#Протокол

;proto tcp

proto udp

#Тип соединения

dev tap

;dev tun

#Необходимые ключи

ca /etc/openvpn/easy-rsa/keys/ca.crt

cert /etc/openvpn/easy-rsa/keys/server.crt

key /etc/openvpn/easy-rsa/keys/server.key

#Проверка ключей файлом

dh /etc/openvpn/easy-rsa/keys/dh1024.pem

#Подсеть

server 10.200.1.0 255.255.255.0

#Восстановление Ip-адресса при подключении

ifconfig-pool-persist ipp.txt

#Позволяет клиентам видеть друг друга в сети

client-to-client

#Проверка ответа другой стороны

keepalive 10 120

#Включить сжатие на VPN линии

comp-lzo

#Нужные настройки (для прав подключения)

persist-key

persist-tun

#Log - файл с ошибками

status openvpn-status.log

#Уровень логирования

verb 3

Содержание конфигурационного файла client.conf

#Тип ключа

client

#Тип соединения

dev tap

;dev tun

#Протокол

;proto tcp

proto udp

#Сервер

remote 192.168.200.1 1194

#Пытаться соединиться с сервером

resolv-retry infinite

#использовать динамический порт для подключения

nobind

# Downgrade privileges after initialization (non-Windows only)

;user nobody

;group nogroup

#Нужные настройки (для прав подключения)

persist-key

persist-tun

#Необходимые ключи

ca /etc/openvpn/easy-rsa/keys/ca.crt

cert /etc/openvpn/easy-rsa/keys/client1.crt

key /etc/openvpn/easy-rsa/keys/client1.key

#Включить сжатие на VPN линии

comp-lzo

#Уровень логирования

verb 3

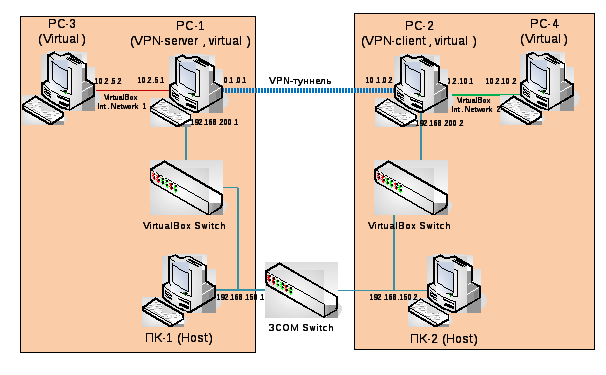

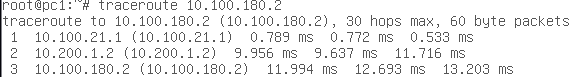

Трассировка маршрута между сетями через VPN-туннель

Структура пакетов при прослушивании сети